Wissenssammlung zu Malware-Evasion-Techniken soll automatisierten Tools helfen

Eine neue Datenbank mit Informationen zu sogenannten Ausweichtechniken von Malware-Familien soll IT-Sicherheitsabteilungen in ihrer Arbeit unterstützen.

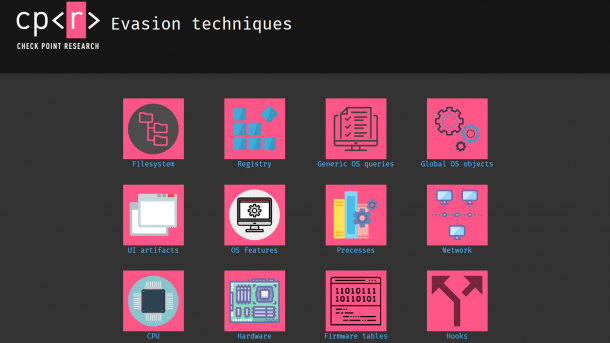

(Bild: Check Point)

Die Threat-Intelligence-Abteilung des Security-Anbieters Check Point hat mit der "Evasion Encyclopedia" ein Nachschlagewerk veröffentlicht, das alle relevanten Informationen zu Ausweichtechniken bekannter Malware-Familien versammelt. Die Datenbank soll IT-Sicherheitsverantwortlichen und -abteilungen als erste Anlaufstelle für solche Informationen dienen. Insbesondere automatisiert arbeitende Sicherheitsprodukte und zentrale Plattformen sollen damit die Malware-Typen schneller identifizieren und aussieben können. Verschiedene Kategorien innerhalb der Datenbank ermöglichen es, gezielt nach speziellen Techniken und Typen zu suchen.

Evasion Techniques – oder zu Deutsch Ausweich-Techniken – spielen dann eine Rolle, wenn automatisierte Analysetools verdächtige Dateien oder Malware-Samples in virtualisierten Umgebungen, sogenannten Sandboxes, zur Ausführung bringen. Diese Umgebungen unterscheiden sich in einer Vielzahl von Artefakten von herkömmlichen Hostsystemen – etwa bei nicht verwendeten Dateien, Registry-Schlüsseln, Systemobjekten und weiteren. Anhand solcher Artefakte kann eine Malware gegebenenfalls erkennen, dass sie in einer virtualisierten Umgebung ausgeführt wird. Erkennt sie es, wird sie kein verdächtiges Verhalten zeigen, sie weicht der Entdeckung erfolgreich aus ("Evasion"). Bekannte Ausweichtechniken sind beispielsweise eine verzögerte Ausführung des schädlichen Inhalts, um die Timeout-Konfiguration der Sandboxes auszutricksen, oder Fingerprint-Methoden zur Erkennung der Sandbox-Hardware.

Die Malware überlisten und erkennen

Erkennt die Malware jedoch nicht, dass sie in einer virtualisierten Umgebung ausgeführt wird, verhält sie sich wie gewohnt, kann ausgefiltert werden und Virenforschern Aufschluss über ihre Schadroutinen geben. Ziel der Evasion Encyclopedia ist es, alle bekannten Erkennungsmethoden für virtualisierte Umgebungen sowie Gegenmaßnahmen zu bündeln. Diese Methoden sind auf der Projektwebseite in verschiedene Kategorien wie Dateisystem, Registry, generische Betriebssystemabfragen et cetera aufgeteilt, die jeweils die Beschreibung der Evasion-Technik, ein Codebeispiel zur Verwendung, Signaturempfehlungen zum Auffinden der Technik, Tabellen mit Charakteristika spezieller Umgebungen sowie mögliche Gegenmaßnahmen enthält. Beiträge zu dem kostenlos verfügbaren Projekt – via Pull Requests in GitHub – sind willkommen. Weitere Details sind in einem Blogbeitrag zu finden.

Die Sicherheitsforscher haben auch ein eigenes Open-Source-Tool namens InviZzzible entwickelt, das die Informationen zu den bekannten Erkennungs- und Ausweichtechniken enthält und mit dem man seine virtualisierten Umgebungen bewerten kann. (ur)