Erpressungs-Trojaner DXXD nimmt Windows-Server ins Visier

Die Hintermänner der Ransomware haben ihren Schädling optimiert und das kostenlose Entschlüsselungs-Tool unbrauchbar gemacht. Zudem verspotten Sie Sicherheitsforscher öffentlich.

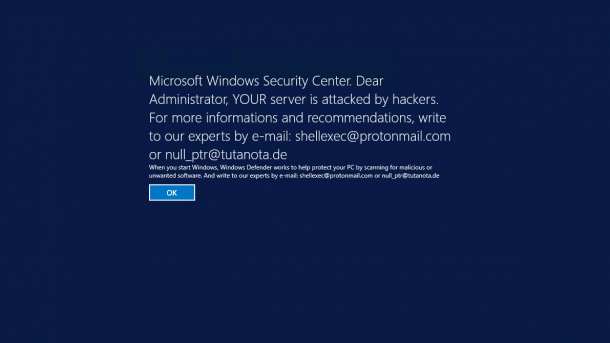

(Bild: Bleepingcomputer.com)

Der erst kürzlich entdeckte Verschlüsselungs-Trojaner DXXD hat es auf Server mit Windows-Betriebssystem abgesehen. Bis vor kurzem konnten Opfer dank eines kostenlosen Entschlüsselungs-Tools ohne Lösegeld zu zahlen wieder Zugriff auf ihre Daten bekommen. Doch die Entwickler von DXXD haben an der Verschlüsselung gefeilt und das Tool funktioniert nicht mehr, erläutern die Ransomware-Experten von Bleepingcomputer.com.

Derzeit schaut sich der Sicherheitsforscher Michael Gillespie aktuelle Samples an und sucht erneut nach Schwächen bei der Umsetzung der Verschlüsselung, an denen sein Tool ansetzen kann. Opfer können sich im Forum von Bleepingcomputer.com registrieren. Je mehr Informationen Betroffene über DXXD zusammentragen, desto höher ist die Chance für eine kostenlose Dechiffrierung. Zudem erfährt man hier als erstes, ob ein neues Tool verfügbar ist.

Entwickler verhöhnt Sicherheitsforscher

Offensichtlich hat sich auch ein Entwickler von DXXD in dem Forum angemeldet. Ob es sich dabei um einen Fake handelt, ist nicht bekannt. Jedenfalls macht er sich im DXXD-Hilfe-Thread unter anderem über die Sicherheitsforscher lustig. Auf die Frage, wie er Server infiziert, antwortet er, dass er einen Zero-Day-Exploit einsetzt, über den er Zugang zu allen Windows-Versionen bekommt.

Ob das stimmt, ist fraglich. Ein Sicherheitsforscher geht vielmehr davon aus, dass der vermeintliche Entwickler Windows-Server über den Remote Desktop Service attackiert und anschließend versucht, Passwörter über Brute-Force-Angriffe herauszufinden.

DXXD versieht verschlüsselte Dateien mit der Namenserweiterung .dxxd. Die Erpresser-Botschaft taucht auf einem infizierten Server bereits beim Log-in-Prozess auf. Bisher lag die Botschaft im Fall von anderen Erpressungs-Trojanern in Form von Text-Dateien auf betroffenen Computern verstreut. Damit die Botschaft beim Log-in-Prozess auftaucht, haben die DXXD-Entwickler einen Eintrag in der Registry von Windows angelegt. (des)