Hintertüren in USB-Controllern auch in Intel-Systemen vermutet

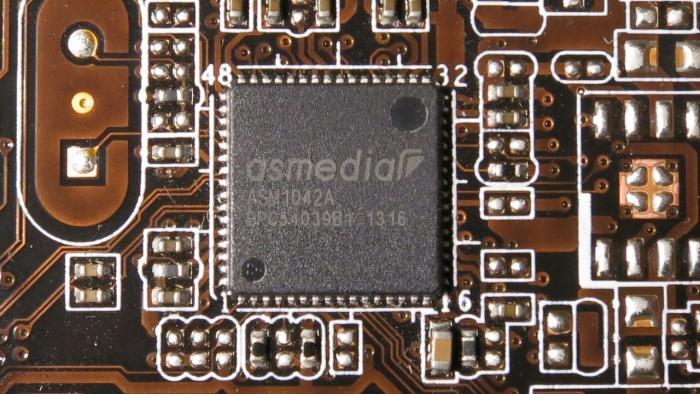

Der PCIe-USB-3.0-Hostcontroller ASMedia ASM1042A, hier auf dem Asus-Mainboard H81M-Plus für Intel Core i-4000

Einige der kürzlich von CTS-Labs gemeldeten Sicherheitslücken von AMD-Chips betreffen auch PCIe-USB-3.0-Controller von ASMedia, die auf vielen Mainboards für Intel-Prozessoren sitzen.

Zu den am 13. März von CTS-Labs gemeldeten "AMDflaws"-Sicherheitslücken [1] gehören die als "Chimera" bezeichneten Hintertüren in den integrierten USB-Controllern der AMD-Promontory-Chipsätze A320, B350 und X370. Laut CTS-Labs sind diese Backdoors auch schon in älteren PCIe-USB-3.0-Controllerchips der Asus-Tochterfirma ASMedia vorhanden.

Wenn das zutrifft, sind Hintertüren auch auf Mainboards für Intel-Prozessoren und für ältere AMD-Prozessoren mit den ASMedia-Chips ASM1042, ASM1042A, ASM1142 und ASM1143 zu vermuten. Auch PCIe-USB-3.x-Hostadapterkarten mit diesen Chips wären betroffen.

Der Fall liegt bei Mainboards mit solchen aufgelöteten PCIe-USB-3.x-Controllern aber etwas anders als bei den AMD-Chipsätzen A320, B350 und X370: In letzteren sind die angeblich problematischen USB-3.x-Controller fest integriert. Die ASMedia-Zusatzchips hingegen binden oft nur einige besondere USB-Buchsen an und lassen sich teilweise auch per BIOS-Setup abschalten.

Bei den laut CTS-Labs betroffenen AMD-Systemen mit Ryzen und Ryzen Pro – der eng verwandte Ryzen-Threadripper-Chipsatz X399 wurde nicht erwähnt – gibt es allerdings wohl auch Alternativen zu den USB-Buchsen, die per A320, B350 oder X370 angebunden sind: Die Ryzen-SoCs enthalten selbst auch USB-Controller. Je nach Mainboard sind diese auf separate Buchsen herausgeführt.

Keylogger- und Malware-Risiko

Laut CTS-Labs stecken in den ASMedia-USB-3.x-Controllern Hintertüren sowohl in der Hardware als auch in der Firmware. Diese seien allerdings nur mit lokalen Administrator-Rechten nutzbar. In einem bisher nicht veröffentlichte Proof-of-Concept (PoC) hat CTS-Labs nach eigenen Angaben eigenen Code im Chipsatz ausgeführt und dessen DMA-Zugriff dazu verwendet, das Betriebssystem zu beeinflussen, das auf dem Hauptprozessor lief. CTS-Labs schätzt, dass sich die Hintertüren etwa zum Einbau eines Keyloggers nutzen ließen oder auch, um Zugriff auf Netzwerkverbindungen zu erlangen.

Zugriff auf den Arbeitsspeicher (Direct Memory Access, DMA) haben alle PCI-Express-(PCIe-)Geräte, egal ob im Chipsatz integriert, auf dem Mainboard aufgelötet, auf einer Erweiterungskarte im PCIe-Steckplatz eingesteckt oder per Thunderbolt angeschlossen. Angriffe per DMA wurden bereits dokumentiert [7].

Weiter offene Fragen

Intel-Mainboards mit ASMedia-Chips sind seit 2011/2012 auf dem Markt und deutlich weiter verbreitet als Ryzen-Systeme. Joel Hruska von Extremetech fragt deshalb [8], weshalb CTS-Labs die gefundenen Hintertüren in ASMedia-Chips nicht ebenso prominent veröffentlicht wie die restlichen Lücken auf der eigens eingerichteten Webseite www.amdflaws.com.

Unterdessen hat Anandtech ein Gespräch mit den CTS-Labs-Mitgründern Ido Li On und Yaron Luk-Zilberman veröffentlicht [9]. Laut eigenen Aussagen hatten die CTS-Labs-Leute zunächst die Hintertüren in den ASMedia-Chips untersucht und sind erst danach auf die Idee gekommen, dieselben Fehler auch in den AMD-Chipsätzen zu suchen. Ido Li On bestätigt in diesem Gespräch, dass seiner Ansicht nach alle Mainboards mit den erwähnten ASMedia-Controllern betroffen seien.

ASMedia hat auf eine am Freitag abgeschickte Nachfrage zu den angeblichen Hintertüren bisher nicht reagiert. (ciw [10])

URL dieses Artikels:

https://www.heise.de/-3996868

Links in diesem Artikel:

[1] https://www.heise.de/news/Sicherheitsforscher-beschreiben-12-Luecken-in-AMD-Prozessoren-3993807.html

[2] https://www.heise.de/news/Sicherheitsforscher-beschreiben-12-Luecken-in-AMD-Prozessoren-3993807.html

[3] https://www.heise.de/news/Sicherheitsluecken-AMD-bittet-um-Geduld-3994806.html

[4] https://www.heise.de/news/Weiterer-Experte-bestaetigt-Sicherheitsprobleme-in-AMD-Ryzen-und-Epyc-3996453.html

[5] https://www.heise.de/news/Hintertueren-in-USB-Controllern-auch-in-Intel-Systemen-vermutet-3996868.html

[6] https://www.heise.de/news/Ryzenfall-Fallout-Co-AMD-bestaetigt-Sicherheitsluecken-in-Ryzen-und-Epyc-Prozessoren-4000040.html

[7] https://www.heise.de/news/Mac-Passwort-laesst-sich-ueber-Thunderbolt-auslesen-3573385.html

[8] https://www.extremetech.com/computing/265695-cts-labs-responds-allegations-bad-faith-amd-security-disclosures-digs-deeper-hole

[9] https://www.anandtech.com/show/12536/our-interesting-call-with-cts-labs

[10] mailto:ciw@ct.de

Copyright © 2018 Heise Medien