Intels NUCs: Viele Mini-PCs mit fehlerhaftem BIOS-Schutz

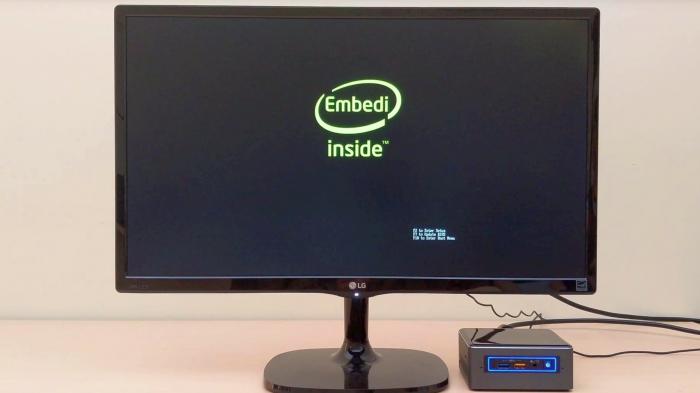

(Bild: Embedi/YouTube)

Bei einigen Mini-PCs aus Intels NUC-Reihe lässt sich das BIOS mit manipuliertem Code überschreiben, etwa um eine Backdoor einzupflanzen.

Ausgerechnet der UEFI-BIOS-Erfinder Intel leistet sich wieder einmal einen schweren Patzer bei der Firmware-Sicherheit: Bei vielen Mini-PCs der Baureihe NUC (Next Unit of Computing) lässt sich das BIOS manipulieren. Dafür sind zwar Administratorrechte nötig sowie physischer Zugriff auf den jeweiligen PC, doch der Aufwand kann sich für gezielte Angriffe lohnen: Über ein manipuliertes BIOS ließe sich eine Backdoor einpflanzen, von der der Benutzer nichts bemerkt und die sich nicht durch den Austausch der Festplatte oder SSD beseitigen lässt.

Signaturprüfung sinnlos

Eigentlich sollten signierte BIOS-Updates (UEFI Capsule Update) und andere Schutzmaßnahmen verhindern, dass sich manipulierte BIOS-Images in den Flash-Chip schreiben lassen. Als letzter Schutzwall kann Intels Boot Guard verhindern, dass das System ein manipuliertes UEFI-BIOS ausführt. Beides hat bei den betroffenen NUCs versagt, wie Intel im Security Advisory Intel-SA-00176 [1] bestätigt. Die Lücke ist auch als CVE-2018-12176 [2] registriert. Intel hat bereits BIOS-Updates bereitgestellt, die die Lücke schließen.

Empfohlener redaktioneller Inhalt

Mit Ihrer Zustimmung wird hier ein externes YouTube-Video (Google Ireland Limited) geladen.

Ich bin damit einverstanden, dass mir externe Inhalte angezeigt werden. Damit können personenbezogene Daten an Drittplattformen (Google Ireland Limited) übermittelt werden. Mehr dazu in unserer Datenschutzerklärung [3].

Entdeckt wurde die Schwachstelle von Firmware-Experten der Firma Embedi. Als Proof of Concept (PoC) haben sie im UEFI-BIOS des NUC7i3BNH aus der Kaby-Lake-Generation ein eigenes Logo hinterlegt. In Ihrer ausführlichen Erklärung der Sicherheitslücke "NUClear eplotion" [4] betonen sie aber, dass sich bis auf den Code der Intel Management Engine (ME) praktisch jeder andere Code-Block verändern ließe.

Im UEFI-BIOS des NUC7i3BNH hatten die Embedi-Experten Ruslan Zakirov und Alex Ermolov 2017 schon den Bug SMM Privilege Elevation [5] gefunden (Intel-SA-00084 [6], CVE-2017-5701).

Liste betroffener NUCs laut Intel-SA-00176:

- NUC8i7HNK

- NUC7CJYH

- NUC7i7DNKE

- NUC7i5DNKE

- NUC7i3DNHE

- NUC7i7BNH

- NUC6CAYS

- NUC6i5SYH

- NUC6i7KYK

- NUC5PGYH

- NUC5CPYH

- NUC5i7RYH

- NUC5i5MYHE

- NUC5i3MYHE

- DE3815TYBE

- DN2820FYKH

- D54250WYB

- D53427RKE

- D33217GKE

- Compute Card CD1M3128MK

- Compute Card CD1IV128MK

- Compute Card CD1P64GK

- Compute Stick STK2mv64CC

- Compute Stick STK2m3W64CC

- Compute Stick STK1AW32SC

- Compute Stick STCK1A32WFC

(ciw [7])

URL dieses Artikels:

https://www.heise.de/-4251738

Links in diesem Artikel:

[1] https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00176.html

[2] https://nvd.nist.gov/vuln/detail/CVE-2018-12176

[3] https://www.heise.de/Datenschutzerklaerung-der-Heise-Medien-GmbH-Co-KG-4860.html

[4] https://embedi.org/blog/nuclear-explotion/

[5] https://embedi.org/blog/uefi-bios-holes-so-much-magic-dont-come-inside/

[6] https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00084.html

[7] mailto:ciw@ct.de

Copyright © 2018 Heise Medien