Alles für die Sicherheit

Ein Security-Alptraum aus dem Alltag

Wie ich „mal eben schnell“ über zwei Stunden Arbeitszeit verbrannt habe und dabei gegen alle Security-Regeln verstieß, die ich selber predige – wegen der Sicherheit.

Neulich wollte ich „nur mal eben schnell“ etwas auf einem Mail-Server ausprobieren. Also telnet – doch halt: Ausgehende TCP-Verbindungen zum SMTP-Port sind auf der Heise-Firewall gesperrt – wegen der Sicherheit. Kein Problem, dazu hab ich ja den externen Test-Server. Doch was ist das?

$ ssh testserver

Permission denied (publickey).

Warum verweigert mir der Server plötzlich den Zugang? Letzte Woche ging das doch noch. Da ich der einzige mit Root-Zugang bin, kann niemand was verstellt haben – eigentlich … Vor meinem geistigen Auge sehe ich den Server schon gekapert und von seinen neuen Herren als Exploit-Kit-Lagerstätte oder Spam-Schleuder missbraucht.

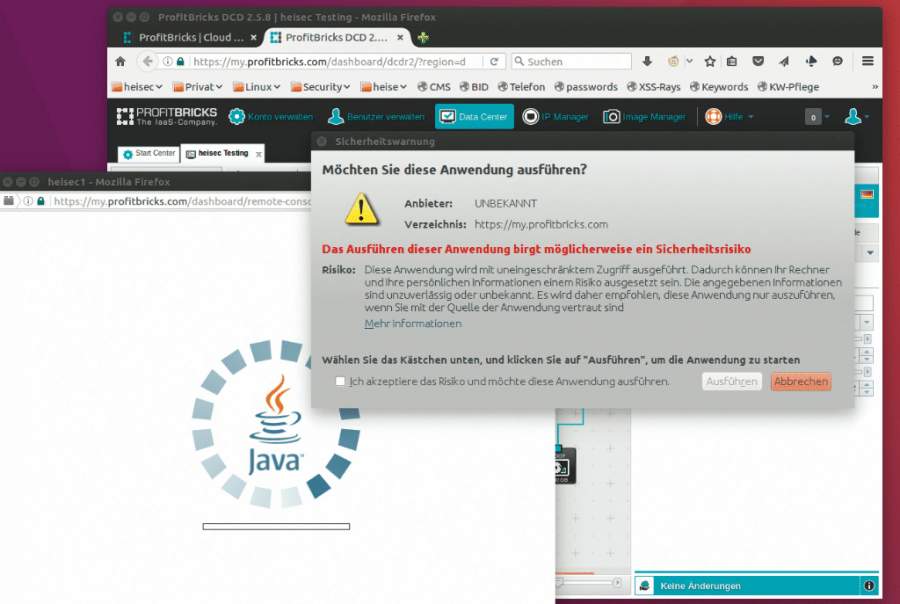

Das muss ich schleunigst checken. Wie komm ich da jetzt trotzdem rein? Passwort-Login habe ich ja gesperrt – wegen der Sicherheit. Dann eben über die Konsole. Der Server ist in Wirklichkeit eine VM bei einem Cloud-Hoster. Über mein Konto bei diesem Hoster komme ich an die Server-Konfiguration, die neben einer Reboot-Option aus der Ferne auch eine Remote-Konsole anbietet. Diese bei Servern verbreitete Funktion leitet Tastatur und Monitor übers Netz um – und zwar auf Hardware-Ebene so, dass man selbst auf BIOS oder Boot-Loader Zugriff bekommt.