Schutz vor Erpressungstrojanern

Antworten auf die häufigsten Fragen

Krypto-Miner statt Ransomware?

¯??? Ein Freund meinte zu mir, dass es kaum noch Verschlüsselungstrojaner gibt und man sich nun vor Krypto-Minern in Acht nehmen muss, die heimlich Ether & Co. auf Computern von Opfern schürfen. Muss ich nun keine Angst mehr vor Erpressungstrojanern haben?

¯!!! Doch, das sollten Sie durchaus. Zwar sind Krypto-Miner momentan klar auf dem Vormarsch [1] und verdrängen Ransomware in der Summe, es sind aber konstant Erpressungstrojaner im Umlauf, die Daten von Opfern verschlüsseln und Lösegeld einfordern. Das Geschäft ist immer noch lukrativ. Derzeit liegt der Fokus der Erpresser auf Firmen. Dort kann man mehr Lösegeld fordern. Aber auch Privatpersonen sind immer noch bedroht.

Windows absichern

¯??? Ich nutze Windows 10 und habe einen Anti-Viren-Scanner installiert. Bin ich so ausreichend gegen Ransomware geschützt?

¯!!! Nein. Ein AV-Scanner bietet keinen allumfassenden Schutz gegen Ransomware und andere Trojaner. Problematisch ist, dass Schädlinge oft so neu sind, dass sie der Scanner noch nicht erkennt. Einige AV-Anwendungen verfügen mittlerweile über spezielle Schutzmechanismen gegen Verschlüsselungstrojaner. Ein Ansatz ist beispielsweise, den Computer auf typische Verhaltensweisen beim Verschlüsseln von vielen Dateien zu überwachen und dazwischenzugrätschen.

Windows 10 verfügt zudem über einen überwachten Ordnerzugriff, den man aber explizit im Security Center von Windows aktivieren muss. Der Schutz funktioniert jedoch nur, wenn Microsofts AV-Lösung Windows Defender aktiv ist. Standardordner wie Dokumente und Bilder sind damit dann geschützt. In den Einstellungen fügt man weitere Ordner hinzu. Mit aktiviertem Schutz kann ein Erpressungstrojaner Dateien in den ausgewählten Ordnern nicht mehr verändern und ist ausgesperrt.

Wer noch weitergehen möchte, kann das Betriebssystem komplett verrammeln. Das funktioniert über die Software Restriction Policies (SRP) von Windows. Diese kann man so konfigurieren, dass das System standardmäßig alle ausführbaren Dateien außerhalb der Windows-System-Ordner blockiert. Das verbietet einem Erpressungstrojaner bereits den Start, sodass dieser keinen Schaden anrichten kann. Damit Sie SRP bequem konfigurieren können, gibt es das kostenlose c’t-Tool Restric’tor [2], das Sie unter ct.de/y9hg herunterladen können.

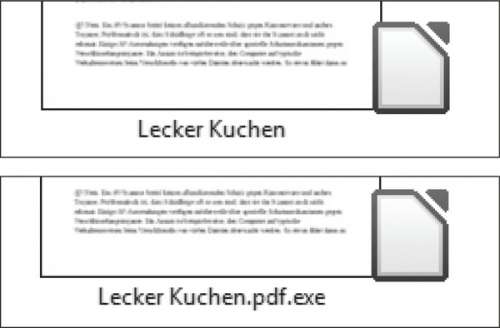

Außerdem sollten Sie sicherstellen, dass stets aktuelle Sicherheitsupdates für Windows und Ihre weiteren Anwendungen installiert sind. Empfehlenswert ist es auch, Windows so einzustellen, dass es die Dateinamenerweiterungen anzeigt. Andernfalls könnte Ihnen ein Angreifer eine als PDF-Dokument getarnte EXE-Datei unterjubeln. Öffnen Sie das vermeintliche Dokument, wird direkt Schadcode ausgeführt. Die Ansicht passen Sie in Windows 10 in einem Ordner unter „Ansicht/Ein-/Ausblenden/Dateinamenerweiterungen“ an.

Fernab aller Schutzlösungen sollten sie unbedingt regelmäßig ein Backup anfertigen. Damit gewappnet können Sie einer Ransomware-Infektion gelassen begegnen und Ihre Daten einfach wiederherstellen.

Allheilmittel Backup

¯??? Ich kopiere einmal pro Woche meine wichtigsten Daten auf eine externe Festplatte, die immer am Computer angeschlossen ist. Wenn ich mir einen Erpressungstrojaner einfange, sind die Daten auf einer externen Festplatte doch sicher, oder?

¯!!! Richtig gemacht, ist ein Backup in der Regel die effektivste Rettung. Aber Ransomware hat es nicht nur auf interne Festplatten abgesehen, sondern nimmt sich auch extern angeschlossene Datenspeicher und Netzwerkfestplatten (NAS) vor. Wenn eine externe Festplatte zum Sichern stets an einen Computer angeschlossen ist, hilft ein Backup jedoch wenig, da Erpressungstrojaner es ebenfalls verschlüsseln.

In [3] steht, wie man Backups richtig macht. Neben trojanersicheren Backup-Zielen zeigt der Artikel auch verschiedene Tools wie Duplicati auf, um System-Sicherungen bequem automatisiert ablaufen zu lassen. Sollten Sie noch kein Backup haben, fangen Sie jetzt damit an!

Infektionswege

¯??? Wie fängt man sich eigentlich einen Erpressungstrojaner ein?

¯!!! In der Regel verbreiten Kriminelle Ransomware über E-Mails mit einem manipulierten Dateianhang. Oft handelt es sich dabei um vermeintliche Rechnungsmails mit einem Word-Dokument im Gepäck. Mit dem alleinigen Empfang der Mail passiert erst mal nichts.

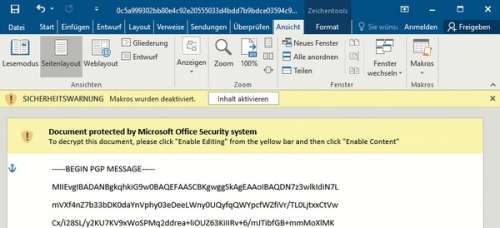

Das Opfer muss zuerst das Dokument öffnen und anschließend die Makros darin ausführen. Erst dann kommt der Schädling auf den Computer und beginnt mit der Verschlüsselung. Man sollte also niemals unüberlegt Dateianhänge von E-Mails öffnen – selbst dann nicht, wenn der Absender bekannt ist. Schließlich ist dieser fälschbar. Um auf Nummer sicher zu gehen, kann man Dokumente kostenlos beim Online-Analysedienst VirusTotal hochladen und von rund 60 Virenscannern begutachten lassen. In Einzelfällen schleichen sich Erpressungstrojaner über Sicherheitslücken ins System. Das war beispielsweise bei WannaCry der Fall. Selten sind auch Drive-by-Downloads, bei denen der Schädling auf einer Webseite lauert und Sicherheitslücken in Browsern und Programmen ausnutzt. Für eine Infektion auf diesem Weg reicht der Besuch einer präparierten Seite aus.

Makros in MS-Office zähmen

¯??? Ich habe gehört, dass die meisten Erpressungstrojaner Computer über mit Makros ausgestattete Word-Dokumente infizieren. Ich nutze Microsoft Office. Wie kann ich mich schützen?

¯!!! Makros sind eine Abfolge von Befehlen, um beispielsweise Layoutaufgaben zu automatisieren. Malware-Autoren nutzen sie wiederum, um Schädlinge als Download auf Computer zu holen. In der Standardeinstellung sind Makros in Microsoft Office bereits deaktiviert. Öffnet man ein entsprechendes Dokument, taucht eine Warnung auf, ob man die Makros zulassen will. Oft steht in den Dokumenten von Betrügern verfasster Text, der Opfer dazu bringen soll. Erst danach schlägt Ransomware zu. Die Makro-Einstellungen findet man in etwa Office 2016 unter „Datei/Optionen/TrustCenter/Einstellungen für das Trust Center/Makroeinstellungen“. Admins in Unternehmen können die Makro-Verwaltung unter Windows bequem über eine Gruppenrichtlinie realisieren (siehe ct.de/y9hg).

LibreOffice und OpenOffice beherrschen zwar auch Makros, handhaben diese aber anders als MS-Office. Nach jetzigem Kenntnisstand sind LibreOffice- und OpenOffice-Nutzer von MS-Office-Makros nicht bedroht.

Hilfe danach

¯??? Meinen Computer hat es erwischt und ein Großteil meiner Dateien sind verschlüsselt. Was kann ich nun tun? Soll ich das Lösegeld zahlen?

¯!!! Wenn Sie ein Backup haben, setzen Sie Windows einfach auf einen Zeitpunkt vor der Infektion zurück. Haben Sie keins, schwinden die Chance deutlich, dass Sie jemals wieder Zugriff auf Ihre Daten bekommen. Aber vielleicht gibt es ja bereits eine Möglichkeit, die Daten zu entschlüsseln. Dazu müssen Sie erst mal prüfen, welcher Erpressungstrojaner auf Ihrem Computer zugeschlagen hat. Das ist oft nicht auf den ersten Blick ersichtlich. Um das herauszufinden, laden Sie einfach eine verschlüsselte Datei zum kostenlosen Analysedienst ID-Ransomware (siehe ct.de/y9hg) hoch. Der Service erkennt fast 600 Verschlüsselungstrojaner und neben dem Namen steht im Ergebnis auch, ob es bereits ein Gratis-Entschlüsselungstool gibt. Ist das nicht der Fall, sinken die Chancen abermals drastisch, dass Sie Ihre Daten wieder öffnen können.

Aus Sicherheitsgründen sollten Sie vom infizierten System eine 1:1-Kopie anfertigen, damit Ihre Daten noch vorhanden sind, wenn im Zuge der verschiedenen Rettungsversuche etwas kaputtgeht. Als letzten Rettungsanker können Sie versuchen, mit Forensiktools wie PhotoRec Zugriff auf unverschlüsselte Versionen zu bekommen oder diese mit ShadowExplorer in den Schattenkopien in Windows zu suchen [4]. Doch machen Sie sich nicht allzu viele Hoffnungen: Über diese Wege gelingt es nur selten, wieder auf unverschlüsselte Originaldateien zuzugreifen. Wenn gar nichts mehr geht, sichern Sie die verschlüsselten Daten auf einer Festplatte, legen diese in einen Schrank und hoffen auf die baldige Veröffentlichung eines Entschlüsselungstools. Wer über eine Zahlung des Lösegelds nachdenkt, darf nicht vergessen, dass das keine Garantie dafür ist, den Schlüssel für die Daten zu bekommen. Das kann, muss aber nicht klappen, wie Berichte von Lesern zeigen. (des@ct.de)

Restric’tor, ID-Ransomware, Makro-Gruppenrichtlinie:ct.de/y9hg