Her Master’s Voice

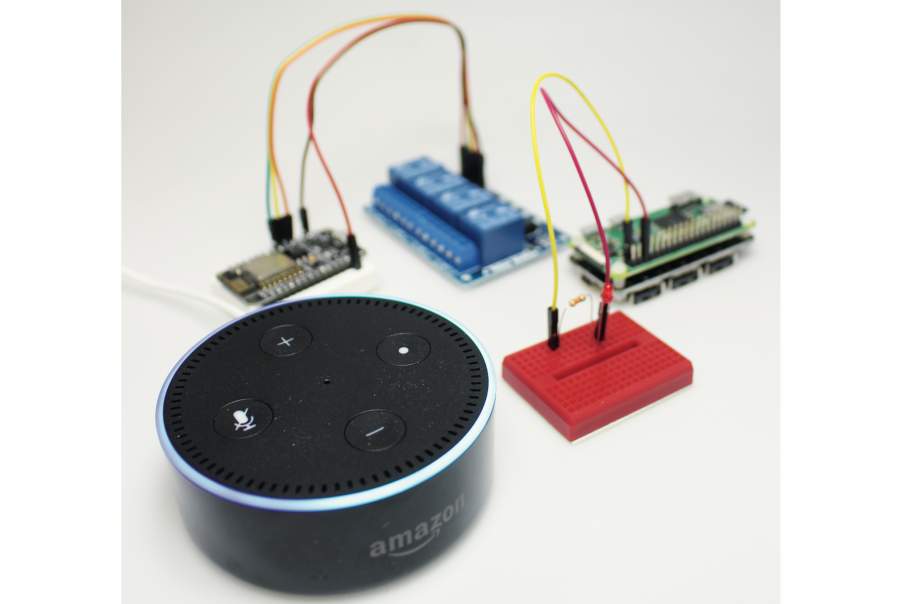

Keine Hand frei? Oder zu faul aufzustehen? Amazons Sprachassistentin Alexa kann viele Smart-Home-Geräte verschiedener Hersteller direkt im LAN daheim steuern. Und mit einem Hack kann man sogar super einfach den Raspberry Pi und ESP8266-Module per Alexa befehligen.

Im Weihnachtsgeschäft 2017 war der Alexa-fähige Echo Dot eines der meistverkauften Produkte auf amazon.de, im gesamten Jahr 2017 sollen mehrere zehn Millionen der Geräte verkauft worden sein. Und die Zahl der per Alexa steuerbaren Konsumelektronik steigt ebenso beständig wie die Zahl der Skills, also den Fähigkeiten, mit denen man Alexa neue Antworten, Reaktionen und Abläufe beibringt.

Als Maker gibt man sich mit vorgefertigten Sachen jedoch nicht zufrieden – und schon will man seine Arduinos, Raspberrys und ESP-Module voice-ready machen. Dazu kann man mehrere Wege beschreiten: Den leichtesten – den wir in diesem Artikel gehen werden – heben wir uns für den Schluss auf. Zuvor erklären wir kurz die steinigen beziehungsweise unsichereren Wege. Der komplizierteste führt über die Amazon Web Services (AWS) und das Amazon Developer Portal, für welche man sich je ein Konto anlegen und Kreditkartendaten hinterlegen muss. Dann muss man noch ein bisschen JavaScript können und vielleicht ein bisschen beten und fertig. Man könnte Alexa auch mit dem Webdienst IFTTT verbinden und auf bestimmte Befehle mit sogenannten Webhooks reagieren, dazu müsste man sich allerdings ein Loch in die eigene Firewall auf dem Router konfigurieren, um die Pakete von IFTTT im LAN an ein bestimmtes Board weiterzuleiten. Alternativ könnte man sein Board mit dem Cloud-Dienst Blynk verbinden, der ohne Loch in der Firewall Befehle weiterleiten kann. Das Problem: Ein Eindringling könnte sowohl bei IFTTT oder Blynk die Kontrolle übernehmen und Geräte steuern. Diese Gefahr besteht bei Amazon zwar theoretisch auch, aber Amazon hat zumindest auf dem Papier eine bessere Verteidigungsinfrastruktur und scheint damit sicherer.