Analysiert: Google-Interna im Second-Hand-Shop

Ein in Deutschland gekaufter Gebraucht-Router hatte offenbar einen prominenten Vorbesitzer. Es lieferte den neuen Besitzern interessante und brisante Einblicke in die Infrastruktur von Google – einschließlich Zugangsdaten.

- Florian Heinz

- Martin Kluge

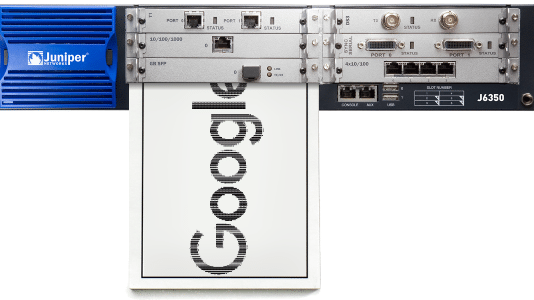

Bereits im März dieses Jahres erwarben wir, die Informatiker Martin Kluge und Florian Heinz, bei einem deutschen Händler einen generalüberholten Juniper-Router J6350. Beim Booten des Gerätes verriet die Passwort-Abfrage für den Benutzer root an der seriellen Konsole, dass der Router nicht im Auslieferungszustand war.

Hit [Enter] to boot immediately, or space bar for command prompt.

Booting [kernel] in 9 seconds...

<SPACE>

ok boot -s

% cli

> configure

Entering configuration mode

[edit]

# set system root-authentication plain-text-password

Um Zugriff auf den Router zu erlangen, führten wir den von Juniper empfohlenen Weg zum Zurücksetzen des Passworts durch. Hierzu musste das System in den Single-User-Mode gebootet werden:

% ls -l /config

-rw-r-----. 1 root root 307 Apr 10 14:39 juniper.conf.1.gz

-rw-r-----. 1 root root 360 Apr 10 14:39 juniper.conf.2.gz

-rw-r-----. 1 root root 64068 Apr 10 14:39 juniper.conf.3.gz

-rw-r-----. 1 root root 361 Apr 10 14:39 juniper.conf.gz

----------. 1 root root 32 Apr 10 14:39 juniper.conf.md5

drwxr-xr-x. 2 root root 4096 Apr 10 14:39 license

-rw-r--r--. 1 root root 0 Apr 10 14:39 license-status.db

-rw-r-----. 1 root root 21448 Apr 10 14:39 rescue.conf.gz

-rw-r--r--. 1 root root 704 Apr 10 14:39 usage.db

-rw-r--r--. 1 root root 824 Apr 10 14:39 usage.db.1331332072

-rw-r--r--. 1 root root 716 Apr 10 14:39 usage.db.1331332354

% zcat juniper.conf.3.gz |wc -l

22177

Nach Abschluss dieser Prozedur fanden wir zunächst eine leere Konfiguration vor. Eine genauere Untersuchung des Dateisystems brachte jedoch ältere Versionen zutage, die teilweise über 22.000 Zeilen an Informationen enthielten:

% zcat juniper.conf.3.gz |grep -E "host-name|domain-name"

host-name isttekbr1;

domain-name corp.google.com;

Eine genauere Analyse der Datenfunde weist darauf hin, dass der Router ursprünglich im internen Netz der Firma Google seinen Dienst verrichtete. Diese Vermutung wurde durch den gesetzten Host- und Domainnamen gestützt: