Bösartige Software kann Prozessoren schneller altern lassen

Forscher der New York University zeigen, wie bestimmte "magische" Muster gezielt eine Pipelinestufe im Prozessor altern lassen können, die dadurch schon nach einem Monat um 10 Prozent langsamer wird.

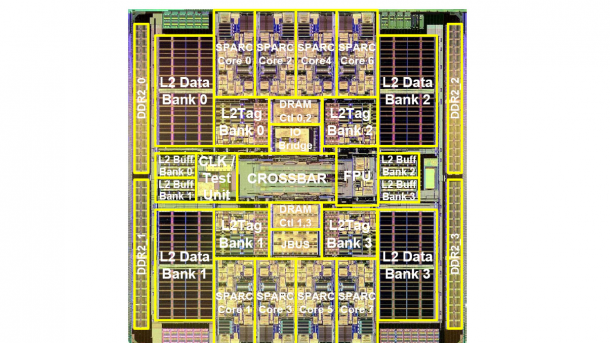

OpenSPARC T1, das Opfer bei der MAGIC-Attacke

(Bild: Oracle)

Mit einer bestimmten Befehlsfolge konnten US-Forscher gezielt die kritischste Pipelinestufe eines Prozessors adressieren. Sie haben diese so betrieben, dass sie deutlich schneller alterte. Die Wissenschaftler haben ihre Erkenntnis schon im April in einem Paper in den ACM Transaction on Architecture and Code Optimization veröffentlicht, es sorgt aber erst jetzt für Aufsehen im Internet. Ihre Software namens MAGIC – Malicious Aging in Circuits/Cores– attackierte die Execution-Pipeline eines OpenSPARC-T1-Prozessor, der dadurch in einem Monat 10,92 Prozent an Performance verlor.

Alterungseffekte gibt es in Halbleiterelementen viele. Bei MosFETs ist es vor allem die Negative-Bias TemperatureInstability (NBTI), die allmählich zu höheren Schwellspannungen und niedrigeren Drain-Strömen führt, was mithin die Schaltzeiten verlängert. Die moderne Herstellungstechnik mit dünneren Gates und High-K-Dielektrika hat dieses Problem noch verschärft. Die MAGIC-Software verwendet ein MAGIC-Pattern, das gezielt den NBTI-Stress erhöht, indem es in jedem Pfad in der Pipeline-Stufe gezielt die PMOS -Transistoren eingeschaltet.

(Bild: ACM)

Das erfordert natürlich ein erhebliches Maß an Insider-Wissen, um diese Worst-Case-Situation herbeizuführen und die MAGIC-Pattern zu generieren. OpenSPARC hat hier im Unterschied zu den Intel-Prozessoren den großen Vor- oder auch Nachteil, dass die Prozessorarchitektur komplett offengelegt und der Source-Code in Verilog RTL verfügbar ist. Testmuster können zudem mit dem mitgelieferten Tool (ATPG) bequem erzeugt werden.

Angriffsszenarien

Die beteiligten Wissenschaftler sind auf diesem Gebiet inzwischen sehr renommiert. Sie hatten schon zuvor zahlreiche Beiträge rund um das Thema Chip-Stabilität veröffentlicht. Einer von ihnen, Arun K. Kanuparthim, ist inzwischen Sicherheitsexperte bei Intel in Portland. Er hatte unter anderem vor zwei Jahren an einer Studie mitgewirkt zum Thema, wie man Prozessoren gegen Insider-Attacken schützen kann. Ein mögliches Szenario wäre ja, dass ein gekündigter Intel-Entwickler sich an seiner Firma rächen will, indem er mit seiner Insider-Kenntnis solche Software entwickelt und verbreitet

Die Autoren zeigen mehrere andere Szenarien auf, in denen solche Attacken interessant sein könnten. Etwa die Garantie-Attacke, bei der Nutzer vor Ablauf der Garantie ihr Gerät absichtlich zerstören – die Pipeline kann bei dem vorgesehenen Takt nicht mehr arbeiten – oder unbenutzbar machen. Oder die geplante Obsoleszenz: Kurz vor dem Erscheinen eines neuen Geräts schickt der Hersteller ein "Firmware Update", das das Altgerät verlangsamt, sodass der Kunde zu einem Neukauf gedrängt wird. Auch militärische Einsatzmöglichkeiten über Hardware-Backdoors werden diskutiert.

Die Autoren erwähnen aber auch Abwehrmaßnahmen, die die Prozessorhersteller einbauen können, vielleicht auch schon eingebaut haben. Das nächste Opfer wird vermutlich OpenSPARC T2 sein, der ebenfalls bei Oracle in RTL erhältlich ist. Hier besteht das Risiko, dass der ähnlich aufgebaute und vermarktete UltraSPARC-T2-Prozessor allergisch auf das gleiche MAGIC-Pattern sein könnte und damit schneller altert. Aber der Prozessor aus dem Jahre 2007 ist ja bereits im Greisenalter. (as)