Entschlüsselungs-Tool verfügbar? Webseite identifiziert Erpressungs-Trojaner

Opfer von Verschlüsselungs-Trojanern können auf der Webseite ID Ransomware den Schädling identifizieren und unter anderem Infos zur Möglichkeit einer kostenlosen Entschlüsselung abrufen.

Der Sicherheitsforscher Demonslay335 hat die Webseite ID Rasomware aufgesetzt, welche Erpressungs-Trojaner identifiziert. Über den Service können Opfer kostenlos prüfen, welcher Krypto-Trojaner die Daten als Geisel genommen hat; in der Regel ist das nicht ohne weiteres erkennbar.

Neben dem Namen der Ransomware zeigt die Ergebnisseite auch an, ob es ein Entschlüsselungs-Tool gibt. Weitere Informationen können Betroffene über einen Link zu Bleepingcomputer.com erfahren. Die Webseiten-Betreiber pflegen ein auf Erpressungs-Trojaner spezialisiertes Forum und einen News-Bereich.

Ransomware-Identifikation erfolgreich getestet

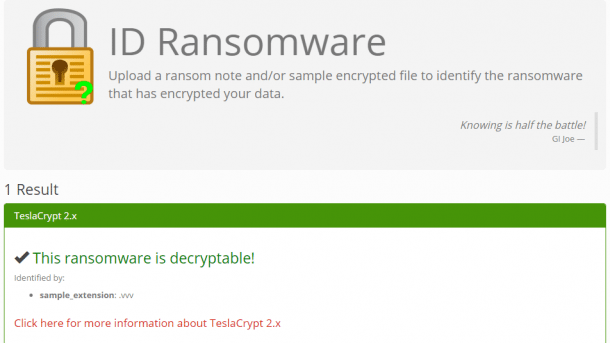

Nach aktuellem Stand kann die Webseite ID Ransomware 52 Verschlüsselungs-Trojaner identifizieren. Um die Analyse einzuleiten, müssen Opfer entweder die Erpresser-Botschaft oder eine verschlüsselte Datei hochladen. In einem kurzen Test konnte heise Security die Ransomware TeslaCrypt 2 aber ausschließlich über das Hochladen einer verschlüsselten Datei identifizieren. Die hochgeladene Erpresser-Botschaft führte zu einem negativen Ergebnis.

Die Datei-Übertragung geschieht verschlüsselt per HTTPS. Anschließend werde die Datei mit einer Signatur-Datenbank abgeglichen und darauffolgend umgehend gelöscht, versichert Demonslay335. Dennoch kann er eigenen Angaben zufolge keine hundertprozentige Vertraulichkeit garantieren, da die Daten temporär auf einem gemeinsamen Host landen. Fällt das Ergebnis der Analyse negativ aus, soll es die Möglichkeit geben, die Datei vertrauenswürdigen Sicherheitsforschern zuspielen zu können.

Der Service ID Ransomware eignet sich nicht zur Analyse von Schädlingen. Dafür verweist Demonslay335 auf Malwr oder VirusTotal.

Lesen Sie dazu bei c't:

(des)