Secure Shell für Einsteiger: Per SSH Rechner im Netzwerk administrieren

SSH stellt verschlüsselte Verbindungen zwischen zwei Rechnern her. Wir zeigen die Funktionsweise und geben Tipps, wie Sie mit SSH sicher und bequem arbeiten.

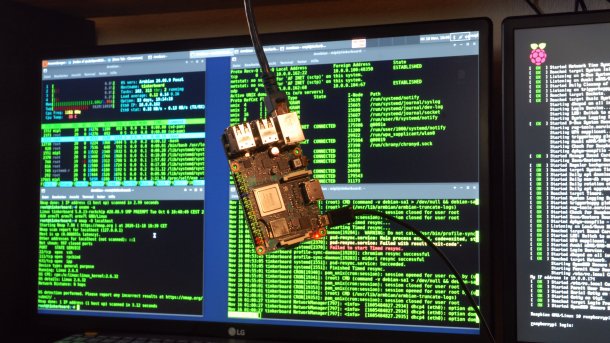

(Bild: Michael Plura)

- Michael Plura

SSH, die "Secure Shell", ist ein kryptographisches Netzwerkprotokoll zum verschlüsselten und damit manipulations- und abhörsicheren Übertragen von Daten über unsichere Netzwerke. Per SSH erledigen Sie administrative Aufgaben bequem per Terminal, denn es macht die Konsole eines entfernten Rechners auf der lokalen Workstation verfügbar. Das Protokoll sendet die Tastatureingaben vom lokalen zum entfernten System und leitet im Anschluss dessen Textausgaben zurück in das lokale Terminalfenster um. In diesem Artikel zeigen wir Ihnen, wie Sie per SSH Verbindungen mit entfernten Rechnern für die Fernwartung aufnehmen, Schlüssel generieren und verwalten, Dateien sowie Verzeichnisse managen und Datenverkehr komprimieren.

Kurze SSH-ssh-Kunde

Um Verwechslungen zu vermeiden: Bei SSH handelt es sich um keine Telnet-Implementation mit Verschlüsselung. SSH (in Großbuchstaben) ist auch nicht das Programm (ssh), welches man im Terminal verwendet, um SSH-Verbindungen aufzubauen. Im Folgenden verwenden wir "SSH", wenn es um das Protokoll und die Technologie als solche geht, "ssh" hingegen bezeichnet den Befehl im Terminal oder der Kommandozeile.

Alle ausgewachsenen Betriebssysteme von Windows über GNU/Linux und den BSDs samt macOS X bis hin zu IBMs AIX oder HPs HP-UX verwenden OpenSSH des OpenBSD-Teams, das auch wir für diesen Artikel nutzen. Das OpenSSH-Paket setzt sich aus mehreren Komponenten zusammen. Essenziell ist "sshd", der SSH-Server als Daemon. Was Administratoren und Anwender im Terminal nutzen, ist der SSH-Client "ssh", der alte Tools wie telnet, rlogin und rsh ersetzt. Für Kopiervorgänge via SSH kommt "scp" (ersetzt rcp) zum Einsatz, selten "sftp" als Ersatz für ftp. Mit "ssh-keygen" generiert oder prüft SSH die RSA-, DSA- oder Elliptic-Curve-Schlüssel, die für die Benutzer- und System-Authentifizierung zuständig sind. Mit "ssh-keyscan" lassen sich die öffentlichen Schlüssel einer Liste von Hosts einsammeln. Schließlich dienen "ssh-add" und "ssh-agent" dazu, Schlüssel im Speicher zu halten und so Logins auf anderen Systemen komfortabler zu machen.

Das war die Leseprobe unseres heise-Plus-Artikels "Secure Shell für Einsteiger: Per SSH Rechner im Netzwerk administrieren". Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.