Nervige Kopierschutzmaßnahmen im Lauf der Zeit

Laden, starten, spielen. So einfach war es nicht immer. Im Kampf zwischen Softwareherstellern und Raubkopierern entstanden teils bizarre Kopierschutzmaßnahmen.

Anfang der 80er spielte man vor allem auf Heimcomputern und lud die Spiele von gewöhnlichen Audiokassetten. Auf denen sind Töne unterschiedlicher Höhen aufgezeichnet, die dem Computer beim Laden von einem angeschlossenen Kassettenrekorder vorgespielt und in binäre Daten umgewandelt werden. Somit lässt sich eine solche Kassette prinzipiell auf die gleiche Art kopieren wie eine mit Musikinhalten: über einen zweiten Rekorder oder ein Doppel-Tapedeck.

Typischerweise kostete ein Computerspiel seinerzeit zwischen 30 und 80 Mark, was das Taschengeldbudget der meist jugendlichen Nutzer überstrapazierte. Die technische Hürde, die persönliche Spielesammlung durch regen Tauschhandel mit anderen Computerbesitzern für lau auszubauen, war ebenso gering wie die moralische. Mit Musikkassetten machte man das schließlich auch, was sollte schon dabei sein?

Tonband-Sabotage

Den Spieleherstellern missfiel das natürlich und sie versuchten, das Kopieren von Software zu erschweren. Die ersten Kopierschutzverfahren für Computersoftware zielten auf den Kopiervorgang durch Überspielen von einer Kassette auf eine andere. Sogenannte Tapeloader ersetzten die Laderoutine des jeweiligen ROMs durch eigenen Code, der mit anderen Spezifikationen arbeitet. Zum Beispiel wurden den Tonfolgen auf der Kassette Impulsspitzen beigefügt, die zwar vom Ladeprogramm ignoriert werden, die automatische Regelung des Aufnahmepegels der meisten Kassettenrekorder aber aus dem Tritt bringen und die Kopie unbrauchbar machen. Bei der Gelegenheit entstanden als Nebeneffekt auch sogenannte Speedloader, die den Ladevorgang zum Beispiel durch schnellere Tonfolgenwechsel merklich beschleunigen.

Derartige Maßnahmen kurbelten nicht nur den Verkauf hochwertiger Kassettendecks mit manueller Aussteuerungsregelung an, sondern brachten auch die ersten Cracker auf den Plan – findige Programmierer, die den Code der Programme derart veränderten, dass die Tapeloader durch normale Laderoutinen ersetzt oder anderweitig umgangen wurden.

Das Hase-und-Igel-Spiel zwischen Softwareherstellern und Raubkopierern hatte begonnen. Erstere entwickelten immer ausgefeiltere Laderoutinen und Schutzmechanismen, letztere konterten mit speziellen Kopierprogrammen, die geschützte Programme einlesen und dann ungeschützt auf eine Leerkassette ausgeben können.

Das Spiel ging auch dann weiter, als andere Datenträger langsam die Audiokassette ersetzten, zunächst vor allem die Diskette, später auf PCs dann die Compact Disk (CD). Das Spielfeld änderte sich etwas, der Spielverlauf blieb aber derselbe: Die Softwarehersteller erfanden immer neue Speichermethoden außerhalb der für die Speichermedien vorgesehenen Spezifikationen (zum Beispiel fehlerhafte oder abseits des Standards formatierte Sektoren auf dem Datenträger); die Cracker entfernten entweder den Schutz oder entwickelten Kopierprogramme, die damit umgehen können.

Seite 112, Absatz 3, Zeile 5, Wort 7

Parallel zum Schutz des Speichermediums entschieden sich einige Spielehersteller schon recht früh für zusätzliche Maßnahmen. Wenn sich schon nicht sicherstellen ließ, dass der Spieler den originalen Datenträger nutzt, prüfte man, ob er den Inhalt der Spielverpackung besaß. Wer ein Spiel starten wollte, musste zunächst nachweisen, dass er das Original hat.

Anfangs dienten dazu vor allem Handbuchabfragen. Im einfachsten Fall fragt das Spiel vor dem Start nach dem Wort, das auf einer bestimmten Seite in einem angegebenen Absatz und Zeile der Dokumentation steht, die damals oft als umfangreiches gedrucktes Handbuch in der Packung lag.

Ehrliche Käufer des jeweiligen Spiels nahmen diese Gängelei zähneknirschend hin. Nachdem man schon minutenlang auf das Laden des Programms von der Kassette gewartet hatte, musste man danach noch im Handbuch rumblättern. Oft genug klappte das nicht im ersten Versuch, weil zum Beispiel nicht klar war, ob die Überschriften auch als Absatz gelten oder weil man sich schlicht verzählt hatte.

Besonders stark ist diese Form des Kopierschutzes nicht, Fotokopierer standen in jeder Schule oder am Arbeitsplatz. Auch dürften öffentliche Copyshops in jenen Zeiten mehr verdient haben. Zunächst reagierten die Spielehersteller mit immer dickeren Handbüchern, sodass es sich irgendwann doch lohnte, ein Original zu kaufen, statt für 300 Seiten Fotokopien zu zahlen.

Videos by heise

Dummerweise war der Handbuchschutz technisch zumeist simpel ausgeführt. Nicht selten standen die gesuchten Begriffe im Klartext im Programmcode. Kannte man nur eins der Wörter, reichte auch Programmierlaien ein Hex-Editor, um die Wortlisten ausfindig zu machen und alle Zeichen mit Nullen zu überschreiben. Danach genügt meistens ein Druck auf die Eingabetaste als Antwort auf die Handbuchabfrage.

Die Softwarehersteller rüsteten nach und gingen zu grafischen Abfragen über. So zeigt beispielsweise der Startschirm der U-Boot-Simulation Silent Service die Silhouette eines japanischen Zerstörers, der anhand der Abbildungen im Spielehandbuch identifiziert werden will. Gegen den Fotokopierer half das freilich immer noch nicht.

Den Kopierer als Handbuch-Replikator bekämpften die Programmierer bald direkt: Anstelle eines dicken Handbuchs, das teuer in der Produktion und bei einfacheren Spielen ohnehin unsinnig war, legten sie einen Zettel oder eine Karte bei. Darauf stehen zum Beispiel Farbcodes, die mit einer Darstellung auf dem Bildschirm abgeglichen werden müssen. Solche Codekarten lassen sich nur mit einem Farbkopierer reproduzieren. Die waren jedoch noch rar und im Copyshop nur mit vielfach höheren Kosten zu nutzen. Vorsichtshalber sabotierten die Hersteller aber auch diese Methode. Sie druckten die Codetabellen in Farbkombinationen, etwa Schwarz auf Rot, die vom menschlichen Auge noch gut aufzulösen sind, Farbkopierer aber damals vor ein unlösbares Problem stellten.

Kopierschutz-Gadgets

Trotzdem fanden manche Hersteller, dass die Hürden noch nicht hoch genug waren. Die Zeit der Kopierschutz-Gadgets brach an, als Gerätschaften der Spielepackung beigelegt wurden, die zwingend nötig waren, um eine Codeabfrage vor dem Spielstart beantworten zu können.

In der Schachtel des Adventures "Indiana Jones und der letzte Kreuzzug" von LucasArts lag beispielsweise ein Zettel mit vielen blassblau gedruckten Textzeilen, die Antworten für eine klassische Handbuchabfrage enthalten. Alle Zeilen sind aber mit anderem Text in kräftigem Rot überdruckt. Um den blauen Text lesen zu können, muss man durch eine mitgelieferte transparente rote Folie im Papprahmen (ähnlich früheren 3D-Brillen) gucken.

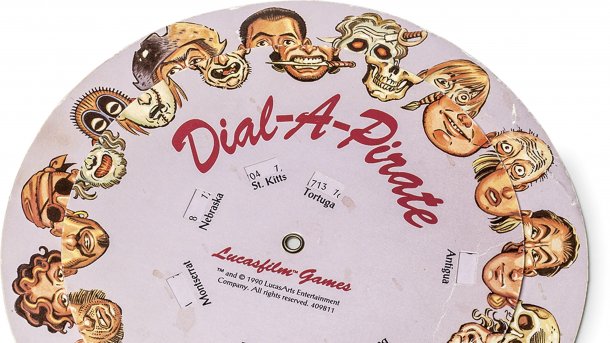

Noch weiter gingen einige Hersteller mit den berüchtigten Codewheels: Wie ein Tresorschloss verdreht man kreisförmige, mit einer mittigen Achse zusammengehaltene bedruckte Pappscheiben nach den Anweisungen auf dem Bildschirm. Diverse Aussparungen in den Scheiben geben dann den Blick auf den gesuchten Code frei. Genutzt wurde diese Art von Kopierschutzgadgets unter anderem von Lucas Arts für das beliebte Adventure "Secrets of Monkey Island" (Dial-A-Pirate). Solche Codewheels lassen sich nur mit Farbkopierer, Schere und einer ordentlichen Portion Bastelfreude kopieren.

Für Spieler mit Durchblick

Regelrecht verschrien war der Lenslok-Schutz, der vor allem von einigen Spieletiteln für den Sinclair Spectrum genutzt wurde, beispielsweise bei Firebirds Weltraumspiel "Elite" und den Flugsimulationen "Fighter Pilot" und "Tomahawk".

Spieler müssen eine mitgelieferte Linse im faltbaren Kunststoffrahmen auf den Bildschirm aufsetzen, auf dem ein kryptisches Muster erscheint. Späht man durch die Optik aus unterschiedlichen Prismen, lässt sich – hoffentlich – ein zweistelliger Code ablesen, den man für den Spielstart eingeben muss.

An sich eine pfiffige Idee, in der Praxis machte sich der Lenslok-Schutz jedoch ziemlich unbeliebt. So war die notwendige Kalibrierung, eine Größenanpassung des Musters auf dem Schirm an den verwendeten Monitor oder Fernseher ziemlich fummelig.

Noch schlimmer: Es kam vor, dass die falsche Linse in der Spielepackung steckte. Es gab nämlich unterschiedliche Prismen, die zum jeweiligen Spiel passen mussten. Ganze Chargen des Spiels "Elite" für den Sinclair Spectrum waren mit den falschen Lenslok-Linsen in den Handel gelangt.

Übrigens: Wer auf einem Windows-PC eine Spectrum-Emulation wie Fuse nutzt und das Image eines Originals von einem Spiel mit Lenslok-Schutz starten will, findet Hilfe in einem kleinen Freeware-Tool: LensKey von Simon Owen ist schon älter, funktioniert aber auch in Windows 10 einwandfrei. Es simuliert die Lenslok-Optik: Wenn man den Pixelsalat im Emulatorfenster markiert, zeigt ein separates Fenster den Code an, ganz so, als ob man durch die Originallinse schaute.

Irgendwann gaben die Softwarehersteller die Gadgets wieder auf. Sie waren immer aufwändiger und mutmaßlich auch teurer in der Produktion geworden. Außerdem vergraulte man zunehmend die ehrlichen Käufer, die das Gefummel ebenso satt hatten wie die Suche nach einem verlegten Gadget. Zudem schützten die Gadgets kaum besser vor Crackern als gewöhnliche Handbuchabfragen, denn alle bauten auf denselben Ansatz: Das Spiel hat an irgendeiner Stelle ein Unterprogramm zur Abfrage des Startcodes. Ob der nun per Handbuchabfrage, Codewheel oder Lenslok ermittelt wird, spielt überhaupt keine Rolle, wenn ein Patch der Cracker die Abfrageroutine überspringt. Am Ende steht so oder so eine ungeschützte Kopie.

Die Softwarehersteller verlegten sich wieder ganz auf den physikalischen Schutz des Datenträgers mit Mechanismen wie SecuROM: ausgeklügelte Änderungen von Standardformaten und genau definierte, auf Kopien nicht reproduzierbare Fehler in der Datenstruktur. Da diese Ansätze von den längst semiprofessionell arbeitenden und in Gruppen organisierten Crackern schnell ausgehebelt wurden, musste schon wieder eine neue Strategie her.

Spielverderber

In den meisten Fällen verhindert eine nicht erfolgreiche Kopie des geschützten Datenträgers, das Spiel oder Programm überhaupt zu starten. Entweder landet man wieder auf der Oberfläche des Betriebssystems oder der Rechner stürzt beim Startversuch gleich komplett ab.

Das Dumme dabei ist, dass man nach einem kurzen Test der Kopie leicht feststellen konnte, ob sie funktionsfähig war oder nicht. Falls nicht, wechselte man zu einem anderen Kopierprogramm, das den Schutz umgehen konnte. Cracker wussten so gleich, ob sie die Kopierschutzabfrage erfolgreich umgangen hatten oder nochmal ran mussten.

Einige Hersteller kamen auf eine neue Idee: Die fehlerhafte Kopie sollte sich gar nicht als solche zu erkennen geben, sondern so aussehen, als ob sie einwandfrei funktioniert. Cracker würden sie dann verbreiten. Tatsächlich aber sollte die Kopie erst im späteren Spielverlauf zicken. Das sollte das Vertrauen in die Cracker zerstören und so den Raubkopiensumpf austrocknen.

Der Kopierschutz erkennt mit einer Prüfroutine zwar eine illegale Kopie, setzt aber nur einen internen Schalter und lässt sich ansonsten nichts anmerken. Die Hersteller bauten zudem mehrere Prüfroutinen an unterschiedlichen Stellen des Programms ein, so dass Cracker nie sicher sein konnten, ob sie auch wirklich alle entfernt hatten.

Die eigentlich schadhafte Kopie lässt sich starten und auch spielen. An irgendeiner Stelle beginnt das Spiel aber, sich seltsam zu benehmen und wird letztlich unspielbar. Als Nebeneffekt entsteht so eine Art Demo-Version des Spiels, die Besitzer einer Raubkopie möglicherweise motivierte, sich doch ein Original zuzulegen.

So legten die Entwickler der Spielschmiede JoWooD Besitzern einer illegalen Kopie ihres 2002 veröffentlichten Spiels "Gothic 2" im wahrsten Sinn des Wortes einen Stein in den Weg: Ein Felsen versperrt den Weg an einer bestimmten Stelle und verhindert das Weiterspielen. Ähnliches widerfährt Spielern in einer Raubkopie von "Herr der Ringe: die Eroberung" aus dem Jahr 2009. In den Minen von Moria endet die Reise der Gefährten an einer massiven Felswand.

Huhnkanonen und Schweineschmieden

Viele Entwickler begnügten sich nicht mit so simplen Blockaden, sondern machten sich einen Spaß daraus, das als Kopie aufgeflogene Spiel auf höchst originelle Arten verrückt spielen zu lassen.

So im schon 1998 veröffentlichten Aufbauspiel "Die Siedler 3" von BlueByte. Anfangs wächst und gedeiht das Volk der Schutzbefohlenen noch ohne Probleme. Die folgen erst, wenn der Spieler schon einige Zeit investiert hat, damit die Strafe fürs Raubkopieren auch richtig weh tut. Zuerst wachsen Bäume nicht mehr ausreichend, um sie auch fällen und das Holz verwerten zu können. Bald darauf eskaliert der Rohstoffmangel, wenn die Schmieden beginnen, statt Stahl nur noch lebende Schweine zu produzieren. Wie auch bei späteren Kopierschutzmechanismen, die die Spielmechanik sabotieren, informierten viele Nutzer den Herstellersupport über den vermeintlichen Bug und entlarvten sich somit sogar selbst.

Auch das zwei Jahre später erschienene Siedler-ähnliche "Cultures" belehrte Raubkopienutzer auf äußerst originelle Art: Nach einer gewissen Zeit bleiben die männlichen Nachkommen aus. Bald besteht der Stamm nur noch aus Frauen, die den Männermangel zudem mit ausgeprägtem Appetit kompensieren und in kürzester Zeit alle Vorratskammern leerfuttern – ganz schlecht für den Fortbestand des Volkes.

Eine fehlerhafte Raubkopie von "Grand Theft Auto 4" aus dem Jahr 2008 funktioniert während der ersten Spielminuten einwandfrei, bevor die Strafe folgt: Zunächst beginnt die Spielkamera wild hin- und herzuschwanken, als ob der Kameramann volltrunken wäre. Wer trotzdem weiterspielt, erlebt sein blaues Wunder, wenn er gemäß dem wesentlichen Spielzweck ein Fahrzeug stiehlt, es irgendwann abstellt und aussteigt. Dann braust es nämlich mit Vollgas davon und der Spieler muss sich ständig neue besorgen.

Der im selben Jahr veröffentlichte Shooter "Crysis Warhead" entschärft bei einer entlarvten Raubkopie alle Waffen im Spiel, worauf die kein Blei mehr spucken, sondern lebende Hühner. Das Spielziel, das typischerweise das Ableben möglichst vieler Gegner voraussetzt, lässt sich nur noch erreichen, wenn die sich totlachen oder an einer Geflügelfleischallergie leiden.

Eigentor

Manchmal blieb der gewünschte Belehrungseffekt jedoch aus und ging nach hinten los: Beim 2010 von den Microsoft Game Studios veröffentlichten Action-Adventure "Alan Wake" begnügten sich die Entwickler mit einem mahnenden Zeigefinger: Wer eine Raubkopie spielte, wurde in Ladescreens darauf hingewiesen, sich doch bitte eine Originalversion des Spiels zu kaufen. Gleichzeitig erhielt der Protagonist im Spiel eine schwarze Augenklappe, um ihn als Softwarepiraten zu brandmarken. Die wurde bei vielen Fans aber gerade zum Markenzeichen der Spielfigur; einige sollen auf Conventions sogar mit Augenklappe aufgetreten sein.

Im 2011 veröffentlichten "Serious Sam 3:BFE" gibt es für Raubkopiebesitzer einen exklusiven Zusatzgegner in Gestalt eines riesigen MG-bewehrten Skorpions, der kaum zu besiegen ist. Selbst Besitzer einer legalen Kopie sollen sich deshalb extra eine Raubkopie angefertigt oder besorgt haben, um sich genau dieser Herausforderung zu stellen und in Foren über geeignete Strategien zu beraten.

Ähnlich auch im 2008er-Titel "Das Schwarze Auge: Drakensang". In der Raubkopie erwachen gefallene Partymitglieder nicht wie im Originalspiel wieder zum Leben, sondern bleiben tot. Das sahen einige Spieler jedoch als besonders herausfordernden Hardcore-Modus an und spielten bevorzugt mit einer Kopie.

Endgültig vorbei

Spiele gibt es heute fast nur noch als Download aus dem Netz. Ohne Verpackung mit Datenträger sind Handbuchabfragen, Codewheels, Plastiklinsen und Farbtabellen natürlich passé, verkrüppelte Disketten- und CD-Formate ebenfalls. Kopierschutzmaßnahmen gibt es nach wie vor, heute oft in Form von Serverabfragen durch Onlinezwang. Cracker, die den Schutzcode entfernen, gibt es aber auch immer noch. Oft beraubt ein Crack, der zum Beispiel den Onlinezwang aushebelt, das Spiel aber auch etlicher Inhalte. Der Austausch solcher Raubkopien hat sich vom Schulhof in ein paar dunklere Ecken des Internets verlegt. Moderate Preise und hoher Komfort von Online-Shops wie Steam, aber auch die berechtigte Angst vor Malware-verseuchten gecrackten Spielen haben das Raubkopieproblem entschärft.

Die c’t Retro 2021 liefert Lesestoff für lange Winterabende. Wir zeichnen den Weg der Notebooks vom schweren Ungetüm zum superschlanken Allrounder auf und beleuchten die Anfänge des Internet. Nostalgiker erfahren, wie sie alte Hardware wieder flott kriegen, und Fans alter Spiele, wie sich Klassiker auf aktuelle PCs transferieren lassen. Für die sagenumwobene Enigma haben wir eine Programmieranleitung in Python erstellt. Die c't-Retro-Ausgabe finden Sie ab dem 18. Oktober im Heise-Shop und am gut sortierten Zeitschriftenkiosk.

(swi)