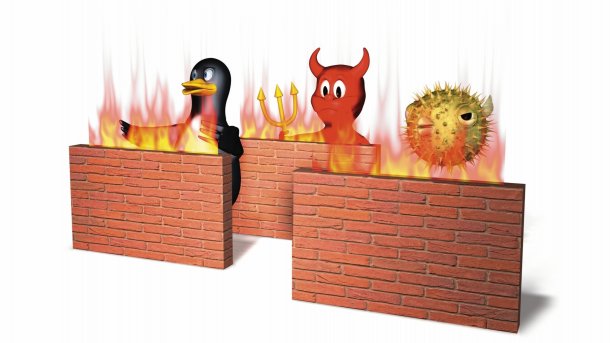

Kostenlose Open-Source-Firewalls im Vergleich

Eine Firewall schützt Einzelsysteme und Rechnernetze vor unerwünschten Zugriffen. Diverse BSD- und Linux-basierte Ansätze versprechen preiswerte Sicherheit.

- Michael Plura

Für einen beträchtlichen Geldbetrag versprechen Hersteller wie Check Point, Cisco, Juniper oder WatchGuard den ultimativen Netzwerk-Schutz. Bugs, Hintertüren für Techniker und Geheimdienste sowie hohe Kosten lassen manchen Systemverwalter jedoch nach Alternativen suchen. Je nach Einsatzszenario muss es dabei nicht unbedingt um einen kompletten Ersatz einer großen kommerziellen Firewall-Appliance gehen. Teilbereiche des Netzes oder Außenstellen können mit einer einfachen Open-Source-Firewall bereits ausreichend und preiswert geschützt sein. Einige Hersteller bieten zudem einen Upgrade-Pfad zu kommerziellen Produkten samt professioneller Unterstützung.

Und es gibt einen weiteren Aspekt: Eine gute Firewall besteht – wie auch das BSI im IT-Grundschutz empfiehlt – aus drei Stufen: erster Paketfilter (zum WAN), Application Level Gateway (ALG), zweiter Paketfilter (zum LAN). Anhand verschiedener einfacher Kriterien entscheiden Paketfilter, ob sie Pakete weiterreichen, zurückweisen oder still verwerfen. Die Kriterien umfassen unter anderem Quell- und Zieladresse, Quell- und Zielport oder den Protokolltyp. Zusätzlich kann die "Stateful Inspection" Pakete einer bestehenden Verbindung erkennen und ohne weitere Prüfung zulassen. Über eine "Deep Packet Inspection" auf dem ALG und mit Proxies lassen sich Pakete inhaltlich prüfen und etwa auf Schadsoftware untersuchen. Während die Rechenleistung für einen Paketfilter noch überschaubar bleibt, fordert ein ALG schon deutlich mehr Ressourcen.

Aus Sicherheitssicht ist sogar eine physische Trennung der drei Komponenten zu empfehlen, wobei die beiden Paketfilter idealerweise von unterschiedlichen Herstellern stammen sollten. So kann ein Angreifer nicht gleich beide Filter in einem Rutsch überwinden.

Das war die Leseprobe unseres heise-Plus-Artikels "Kostenlose Open-Source-Firewalls im Vergleich". Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.