Ransomware-Gang: Ermittler trollen "LockBitSupp"

Die Auflösung des Rätsels, wer der Chef Lockbit-Bande ist, passt in die neue Strategie der Strafverfolgungsbehörden in ihrem Kampf gegen Cybercrime.

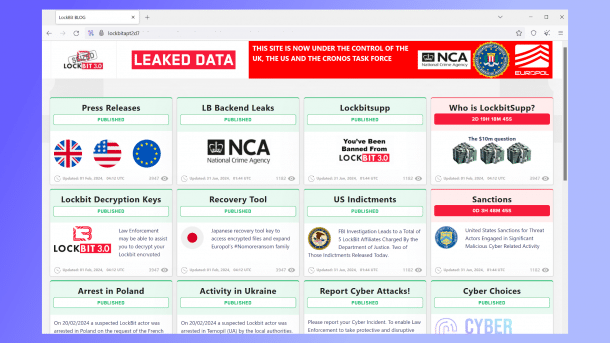

Die Lockbit-Webseite im Darknet wurde von Strafverfolgern übernommen und im bisherigen Stil aufgemacht.

(Bild: heise online / dmk)

"Die 10-Millionen-Dollar-Frage: Wer ist LockBitSupp?" Diese Kachel auf der von den Strafverfolgungsbehörden umgestalteten Leaking-Site der Lockbit-Bande sorgte für rege Diskussionen. "LockBitSupp" ist ein Pseudonym, unter dem die LockBit-Bande öffentlich kommuniziert hat – etwa in Untergrundforen, aber auch mit Journalisten und Sicherheitsforschern. Es wird angenommen, dass sich dahinter ein führender Kopf der Bande verbirgt. Und ausgerechnet dessen Identität drohten die Ermittler, die Anfang der Woche große Teile der Lockbit-Infrastruktur in einem spektakulären Coup beschlagnahmt hatten, am heutigen Freitag um 13:00 Uhr offenzulegen. Und zwar ganz im Stil der Erpresserbande mit einer heruntertickenden Uhr.

Die tatsächliche Enthüllung war – sagen wir: unspektakulär, aber dennoch interessant. Pünktlich zum angekündigten Zeitpunkt erschien diese Seite auf der Lockbit-Leaking-Site:

Wir wissen, wer er ist. Wir wissen, wo er lebt. Wir wissen, wie vermögend er ist.

Die einzig konkreten Informationen der Behörden sind die, dass "LockBitSupp" nicht in den USA oder den Niederlanden leben und einen Mercedes fahren soll. Interessant ist das, weil es gut die Strategie der Strafverfolgungsbehörden illustriert. Die stehen nämlich vor dem Problem, dass sich viele der führenden Köpfe der Cybercrime-Banden ohnehin außerhalb ihrer Zugriffsmöglichkeiten etwa in Russland aufhalten. Wenn sie die schon nicht verhaften können, versuchen sie wenigstens deren Ruf zu ruinieren. Denn der ist im Cybercrime-Untergrund ein essenzielles Asset.

Videos by heise

FUD-Trolling als Strategie

Dazu provozieren, verspotten und trollen die Strafverfolger die Ziele ihrer Ermittlungen. Etwa indem sie deren Site im Hacker-Stil "defacen", im Duktus der Ransomware-Banden mit Enthüllung ihrer Identität drohen oder wie jetzt im Fall von "LockBitSupp" behaupten, sie kennen diese zumindest. Ganz im Stil erfolgreicher FUD-Kampagnen sähen sie Angst und Misstrauen (Fear, Uncertainty and Doubt). Nicht nur bei den adressierten Zielen selbst, sondern vor allem bei deren Kumpanen und potenziellen Komplizen.

Zukünftig wird sich jeder Möchtegern-Kriminelle bei einem Kontakt mit ehemaligen Lockbit-Mitarbeitern fragen, ob der nicht vielleicht schon umgedreht wurde und im Gegenzug für Zugeständnisse seine Geschäftspartner dem FBI ans Messer liefert. Dieses Misstrauen wirkt dann im Idealfall wie Sand in der viel zu geschmiert laufenden Cybercrime-Maschinerie, so die Hoffnung. Man wird sehen, ob sich die erfüllt. Lustig ist es allemal.

(ju)