Neue macOS-Malware klaut Browser-Daten, Schlüsselbund und mehr

Eine auf Telegram aufgetauchte neue Malware soll macOS-Nutzern Daten stehlen. Zum Glück ist sie nicht besonders schlau programmiert.

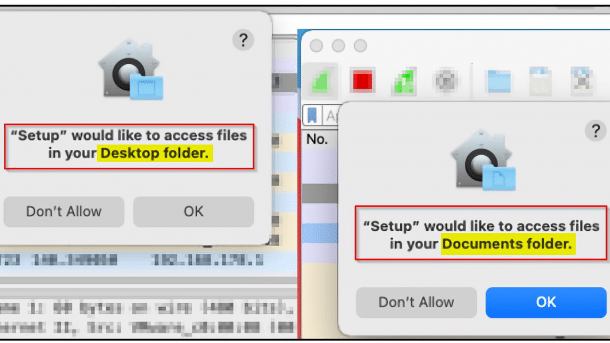

Die Malware braucht Rechte – und mancher User gibt sie ihr.

(Bild: Cyble)

Auf dem Kommunikationsdienst Telegram wird eine neue Malware angeboten, mit der sich macOS-Nutzer angreifen lassen. Wie das Sicherheitsunternehmen Cyble Research meldet, kann der sogenannte Atomic macOS Stealer, kurz AMOS, zahlreiche Daten vom Mac klauen, darunter das Schlüsselbund, Browser-Passwörter und Cookies und zahlreiche Krypto-Wallets. Die Software wird von Ganoven zum Preis von 1000 US-Dollar im Monat vertrieben, hieß es.

Basierend auf Golang

Entwickelt wurde AMOS in der von Google herausgebrachten Sprache Go. Die Macher sollen die Malware laut Cyble Research regelmäßig verbessern und mit neuen Funktionen anpreisen. Das letzte Update sei am 25. April erfolgt. "Zielgruppe" sind demnach vor allem Angreifer, die es auf das Geld ihrer Opfer abgesehen haben, was sich auch aus dem relativ hohen Preis schließen lässt, den die Gruppe hinter AMOS verlangt.

Videos by heise

Miet-Malware wird auch für den Mac immer wieder angeboten, oft handelt es sich dabei um Ableger bekannter PC-Schädlinge, die für macOS portiert wurden. AMOS scheint nun spezifisch für Apple-Geräte entwickelt worden zu sein. Der Schädling wird als Installationsdatei vertrieben und lässt sich vom Käufer anpassen, schreibt Cyble Research weiter. Gesteuert wird die Malware über einen Command & Control-Servier (C&C), den die Macher unter Kontrolle haben – auf diese Weise ist es ihnen auch möglich, ihre "Abogebühr" zu verlangen.

Zahlreiche Funktionen, aber der Nutzer muss helfen

In der Praxis beherrscht AMOS insgesamt sechs Hauptfunktionen: Zunächst wird das Schlüsselbund samt der enthaltenen Passwörter extrahiert, dann die Wallets verschiedener Apps wie Binance, Exodus oder Electrum (inklusive dem Versuch, die MetaMask-Private-Keys zu entschlüsseln). Weiter geht es mit dem Klau zentraler Daten bekannter Browser wie Chrome samt seiner Derivate sowie Firefox. Schließlich können auch noch vorher programmierte Dateien vom System extrahiert werden und es wird ein Systeminfo-File mit technischen Daten des angegriffenen Systems erstellt.

Damit AMOS allerdings überhaupt funktioniert, müssen die Opfer dazu gebracht werden, ihr Kennwort einzugeben. Dazu taucht ein gefälschter Password-Prompt für die Systemeinstellungen auf. Dieser sieht nicht besonders echt aus. Die Malware liefert aber sogar eine "Anleitung" mit, wie der Nutzer sie zu bedienen hat. Zudem lässt sich die App mangels Developer-Signatur nicht sofort ausführen – Nutzer müssen hier über den "Öffnen"-Dialog gehen.

Empfohlener redaktioneller Inhalt

Mit Ihrer Zustimmung wird hier ein externer Preisvergleich (heise Preisvergleich) geladen.

Ich bin damit einverstanden, dass mir externe Inhalte angezeigt werden. Damit können personenbezogene Daten an Drittplattformen (heise Preisvergleich) übermittelt werden. Mehr dazu in unserer Datenschutzerklärung.

(bsc)