AES-Schlüssel stehlen: Van-Eck-Phreaking für 200 Euro

Ein Forscher-Team hat ein billiges Gerät entwickelt, mit dem sich CPU-Funksignale aufzeichnen lassen. Führt eine CPU zum Aufzeichnungszeitpunkt AES256-Berechnungen durch, lässt sich aus dem Funk-Sample der AES-Key erraten.

Ein Forscherteam der beiden Unternehmen Fox-IT und Riscure hat ein Gerät entwickelt, das unter Verwendung der Side-Channel-Attacke namens Van-Eck-Phreaking den bei der AES256-Verschlüsselung verwendeten geheimen Schlüssel anhand der charakteristischen CPU-Abstrahlung ermitteln kann.

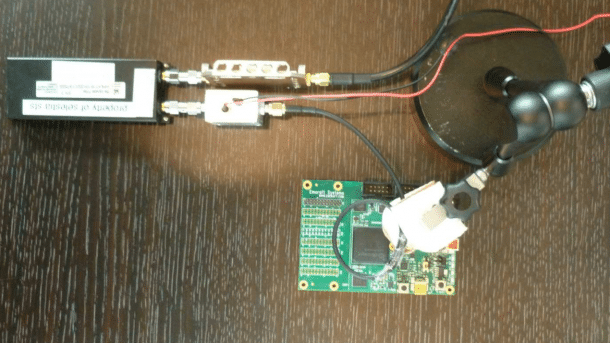

Bisher war für dieses Angriffsszenario sehr teure Hardware erforderlich. Die Forscher haben ihre Angriffstechnik auf verschiedene Weise implementiert und auch einen Sniffer entwickelt, den man aus Bauteilen für rund 200 Euro zusammensetzen kann. Kern des kleinen Funk-Recorders ist ein USB-Stick mit Software Defined Radio. Hinzu kommen eine simple Antenne, ein Verstärker und einige Filter. Zusammen eignen sich die Komponenten zur hochauflösenden Aufzeichnung der Funkabstrahlung von CPUs.

Der Sniffer passt in eine Jackentasche. Laut den Forschern lässt sich der AES-Schlüssel damit in maximal fünf Minuten ermitteln, wenn Sniffer und angegriffene CPU etwa 1 Meter entfernt voneinander stehen. Bei 30 Zentimeter Distanz schrumpft der Vorgang auf etwa 50 Sekunden. Das Team hat für die Attacke das Pynq-Board von Xilinx verwendet und dafür zunächst die charakteristischen Hüllkurven für alle 256 Werte eines Bytes berechnet.

Anschließend vergleichen die Forscher die 256 vorausberechneten Werte mit der aufgezeichneten Abstrahlung des Pynq-Boards. Der Hüllkurvenwert, der die höchste Korrelation zu einem bestimmten Teil des aufgefangenen Signals aufweist, ist dann der richtige für das entsprechende Byte des Schlüssels. So versuchen sie, Byte für Byte den gesamten Schlüssel zu erraten, was laut den Fachleuten letztlich nur Sekunden dauert (256 Optionen pro Byte, 8192 Versuche für 32 Bytes, 65536 Versuche für 256 Bytes, ...).

Eine Brute-Force-Attacke auf den AES-256-Algorithmus erfordere hingegen 2256 Versuche und würde mehr Zeit beanspruchen, als das Universum voraussichtlich bestehen wird. Der Angriff funktioniert bisher nur im Labor, wo Funkwellen anderer Sender weitgehend herausgehalten werden. Ob und wie gut er in freier Wildbahn einsetzbar wäre, ist noch offen. Details zum Aufbau und zur Angriffstechnik haben die Forscher in einem Paper mit dem Titel TEMPEST attacks against AES veröffentlicht. (dz)