Sie wurden gehackt!

Datenklau bei Yahoo, Dropbox & Co. betrifft Milliarden

Sie nutzen Dropbox, haben eine Adobe-ID oder sind bei LinkedIn? Dann ist Ihr Passwort wahrscheinlich schon in den Händen von Kriminellen – vielleicht seit Jahren. In immer kürzeren Abständen werden immer größere Datenlecks bei prominenten Web-Unternehmen bekannt und Webseiten wie Leakedsource verkaufen den Zugang zu geklauten Datenbanken mit Milliarden von Benutzerkonten.

Ganz egal, ob Sie E-Mail-Dienste, Webhoster, Online-Speicher, Pornoangebote, Seitensprung-Vermittler, soziale Netzwerke oder Business-Netzwerke nutzen: Die Anmeldedaten für Ihr Konto kursieren wahrscheinlich im Netz. Seit Monaten oder sogar Jahren.

Die Zahlen über Datendiebstähle bei großen Websites sind in der Tat erschreckend. Die Website vigilante.pw behauptet, insgesamt über 3 Milliarden Datensätze mit geklauten Zugangsdaten zu besitzen; über 2 Milliarden sind bei Leakedsource öffentlich einsehbar. Allein Yahoo hat sich 500 Millionen Datensätze entwenden lassen, 177 Millionen waren es bei LinkedIn, 152 Millionen bei Adobe, 69 Millionen bei Dropbox. Bei MySpace dürften die 360 Millionen Einträge dem kompletten Kundenbestand entsprechen – inklusive längst inaktiver Konten. Selbst wenn beispielsweise MySpace nur noch von den wenigsten der einstigen Nutzer regelmäßig frequentiert werden und der Datenmissbrauch damit wenig Folgen für das MySpace-Konto haben dürfte, so sind die kursierenden Datenbanken doch ein riesiges Problem: Viele Webnutzer verwenden die gleichen Passwörter für verschiedene Angebote – und machen das Hacken der Unternehmen und das Absaugen der Datenbanken überhaupt erst interessant für Kriminelle.

Kommt ein Angreifer an die Zugangsdaten eines Kontos, stehen ihm eventuell etliche weitere bei anderen Diensten offen. Darunter könnten dann lukrativere Logins sein wie für PayPal, Amazon, Online-Poker- oder Online-Gaming-Plattformen. Dazu kommt, dass jedes von Kriminellen erbeutete Passwort sofort in die zum Knacken weiterer Passwörter verwendeten Wörterbücher aufgenommen wird. Da Wörterbuch-Attacken um ein Mehrfaches schneller und erfolgreicher sind als das stumpfe Durchprobieren aller Ziffern- und Zeichenkombinationen (Brute Force), steigt mit jedem neuen Leck die Gefahr für jeden Nutzer eines Online-Dienstes. Denn es scheint nur eine Frage der Zeit, bis jede größere Sammlung von Kundendaten abgesaugt und ausgeschlachtet wird.

Besonders brisant ist ein Fall dann, wenn der gehackte Anbieter neben den Login-Informationen noch weitere Daten speichert, etwa Postanschriften oder Kreditkartendaten. So geschehen im Fall von Anthem, einem US-Unternehmen aus der Gesundheitsbranche, dem 80 Millionen Kundendatensätze samt Postanschrift verloren gingen. Ein solch vollständiger Datensatz ist die perfekte Grundlage für einen Identitätsdiebstahl. Warum solche Daten, die nichts mit der Verifikation des Nutzers beim Login zu tun haben, zusammen mit den Login-Daten abgelegt werden, bleibt das Geheimnis der Unternehmen.

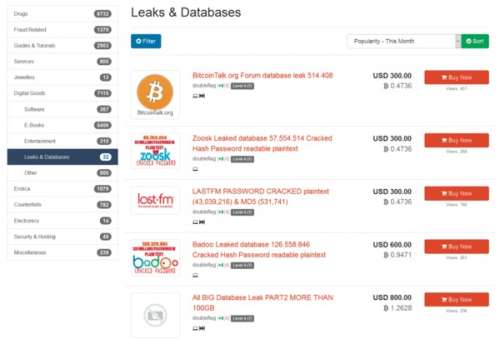

Passwort-Schwarzmarkt

Preislisten aus Untergrundforen machen deutlich, warum sich nach einer Weile nur noch mit riesigen Datensammlungen Geld machen lässt: Für eine Million Datensätze (E-Mail-Adressen, Passwort-Hashes) von Dropbox-Kunden werden gerade einmal 140 US-Dollar verlangt. Die komplette Datenbank mit gut 70 Millionen Einträgen geht damit für unter 1000 US-Dollar weg. Im Fall von MySpace sind es sogar nur 100 Dollar pro 1 Million Datensätze. Für die komplette Datenbank verlangte ein Verkäufer namens Peace of Mind auf dem Darknet-Marktplatz The Real Deal sechs Bitcoin, was zum Zeitpunkt des Angebots gut 2500 Euro entsprach. Laut einem Blogbeitrag der IT-Sicherheitsfachleute von InfoArmor bekam Peace of Mind die Datenbank von einem russisch sprechenden Zeitgenossen namens Tessa88 zugespielt, der Daten von MySpace, VK.com, Dropbox oder der Datingplattform Badoo anbot. Ein anonymer Informant, der mit beiden in Kontakt stand, bezweifelte diese Darstellung allerdings in verschiedenen Chats mit c’t. Seines Wissens „hassen sich Tessa und Peace of Mind bis aufs Blut“ und würden nie zusammenarbeiten.

Eine der wichtigsten Fragen ist sicherlich, warum die Kriminellen die Datenbanken erst mehrere Jahre nach den jeweiligen Hacks ans Tageslicht bringen, und das quasi zeitgleich. Eine klare Antwort gibt es hierauf nicht, aber verschiedene plausible Theorien. Der Zeitpunkt ist so zu erklären, dass einer von beiden zuerst versuchte, die vorhandenen Daten zu Geld zu machen. Der andere zog dann rasch nach, um nicht ins Hintertreffen zu geraten. Angesichts der riesigen Datenmengen war ja mit einem rapiden Preisverfall zu rechnen, da die Wahrscheinlichkeit von Dubletten – also identischen Login-Daten in verschiedenen Datenbanken – sehr hoch ist. Wie Tessa und Peace of Mind jeweils an die Datensammlungen gelangten, ist unklar. Eventuell standen sie mit den eigentlichen Datendieben in Kontakt oder sie kauften ihnen die Dateien ab. Es gilt als unwahrscheinlich, dass sie selbst die Über-Hacker sind, die im Alleingang in die Netze der betroffenen Unternehmen einbrachen.