"Sparklegate" legt Finder-Bug offen

Der Exploit einer Sicherheitslücke in dem beliebten Updater-Framework zeigt, wie man dem OS-X-Dateimanager Files unterjubeln kann. Apple soll informiert sein.

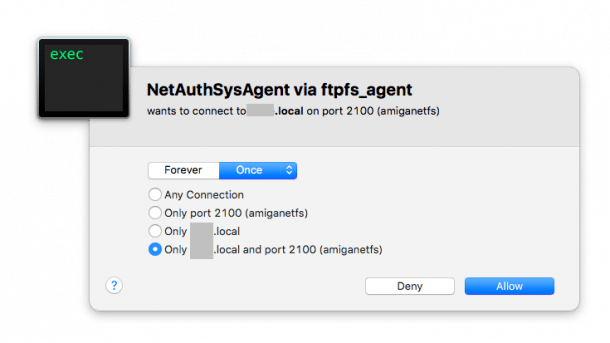

Der Netzwerkfilter Little Snitch zeigt an, wenn eine FTP-Verbindung aufgebaut werden soll.

(Bild: Tao Effect)

Offenbar gehen die Sicherheitsprobleme, die eine Lücke im populären Updater-Framework Sparkle unter OS X verursachen können, weiter als bislang gedacht. Wie der Mac-Entwickler Greg Slepak in seinem Blog berichtet, verwendet der "Sparklegate" getaufte Exploit nämlich auch einen in OS X steckenden Fehler, mit dem sich dem Dateimanager Finder Dateien unterschieben lassen, die von Angreifern zudem ausgeführt werden könnten.

Finder mountet und erlaubt RCE

Das Problem steckt in diesem Fall in OS X selbst, Sparkle wird nur als Vektor verwendet. Der Entdecker von "Sparklegate", der Sicherheitsforscher Radek, nutzt das Finder-Problem zusammen mit einem Bug in Apples Web-Engine WebKit aus, um eine Remote Code Execution (RCE) durchzuführen.

Dabei wird eine Datei, die von einem FTP-Server des Angreifers stammt, im Finder gemountet und anschließend ausgeführt. Apples Sicherheitswächter Gatekeeper und dessen Quarantäne-Mechanismus helfen dagegen nicht.

Hilfe zur Selbsthilfe

Cupertino ist über den Bug informiert worden – wann ein Fix vorliegt, ist noch unklar. Bis dahin kann man sich laut Slepak aber behelfen. So scheinen Systeme, auf denen Firefox installiert ist und mindestens einmal ausgeführt wurde, immun zu sein. Der Grund: Ein Fehler in dem Browser sorgt dafür, dass der Protokollbehandler für FTP-Verbindungen vom Finder auf Firefox umgestellt wird – und das auch offensichtlich permanent so bleibt.

Für noch mehr Sicherheit kann man mit dem Terminal-Werkzeug duti, das sich mittels Homebrew installieren lässt, auch die Protokollzuordnungen händisch ändern. In seinem Blog zeigt Slepak außerdem auf, wie man den Netzwerküberwacher Little Snitch verwenden kann, um Angriffsversuche zu erkennen. (bsc)