FreeBSD stopft Pufferüberlauf in wichtiger Systembibliothek

Die Lücke in stdio kann dazu missbraucht werden, beliebigen Code auszuführen und das unter Umständen mit Systemrechten. Ein Patch steht bereit.

- Fabian A. Scherschel

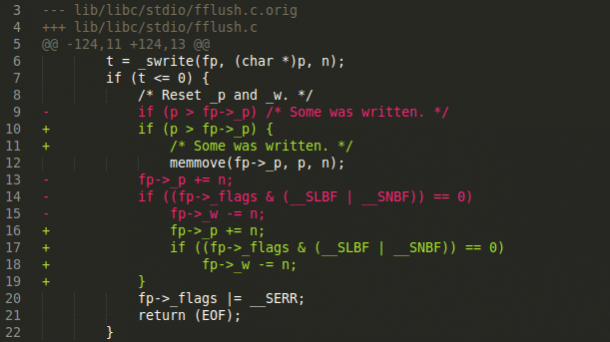

Die FreeBSD-Entwickler haben einen Programmierfehler in der Standard-I/O-Bibliothek des freien Betriebssystems behoben. Der Bug in der Bibliothek stdio stellt unter Umständen eine gefährliche Sicherheitslücke dar, weil Angreifer einen Pufferüberlauf auslösen und damit auch beliebigen Schadcode zur Ausführung bringen können. Dabei bestimmt das Programm, welches die Bibliothek aufruft, mit welchen Rechten der Angreifer seinen Code ausführen kann. Als Low-Level-Bibliothek wird stdio dabei von sehr vielen Programmen eingesetzt.

Gefunden wurde die Lücke von Mitarbeitern der Sicherheitsfirma Norse. Diese meldeten das Problem vertraulich an die FreeBSD-Entwickler und halfen bei der Entwicklung eines Patches. Die Lücke betrifft FreeBSD 10.1, ein Fix wurde bereits verteilt und kann über die Update-Funktion des Betriebssystems installiert werden: freebsd-update fetch && freebsd-update install. Außerdem stehen Quell-Dateien zum manuellen Patchen von stdio bereit. Die Links dazu finden sich im Advisory von FreeBSD.

(fab)