Spionage-App soll Daten aus unmodifizierten iPhones auslesen

Ein Antivirenhersteller warnt vor iOS-Malware, die für gezielte Angriffe eingesetzt wird – sie soll das Mikrofon des iPhones aktivieren und verschiedene Nutzerdaten entwenden. Eine der Apps lasse sich auch auf Geräten ohne Jailbreak installieren.

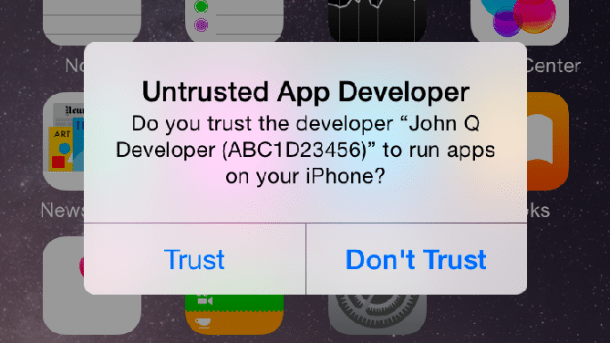

Die Vertrauensfrage von Apps mit Firmen-Zertifikat lässt sich durch eine Schwachstelle umgehen – bis hin zu iOS 8.1.2

(Bild: Apple)

Für gezielte Spionage-Angriffe kommen nach einem Bericht von Trend Micro auch iOS-Apps zum Einsatz: Die Apps "XAgent" und "MadCap" sollen in der Lage sein, verschiedene Daten des Nutzers auszulesen und diese an einen Server zu übermitteln. Der verwendete Command&Control-Server sei noch aktiv, betont der Antivirenhersteller – der Name MadCap sei an ein legitimes iOS-Spiel angelehnt. Eine der Apps aktiviert außerdem das Mikrofon zur Sprachaufzeichnung. Die Angriffe zielen unter anderem auf Mitarbeiter von Regierungen, Militär und Rüstungsindustrie ab, schreibt Trend Micro.

"MadCap" kann laut Trend Micro nur auf Geräten mit Jailbreak installiert werden, das auf die Sprachaufzeichnung ausgelegte XAgent aber auch auf unmodifizierten iPhones – offenbar kommen dafür Apples Firmen-Zertifikate zum Einsatz, die diesen Installationsweg ermöglichen. Möglicherweise erfolge die Installation auch über einen bereits infizierten PC, spekuliert der AV-Hersteller. Ähnliche Angriffe wurden unter dem Namen "WireLurker" im vergangenen Jahr publik.

Nach der Installation in iOS 7 versteckt die XAgent-App dem Bericht zufolge ihr Icon und nimmt den Betrieb im Hintergrund auf. Unter iOS 8 sei das Icon hingegen sichtbar, auch soll die App bei Verwendung der aktuellen Version des Betriebssystems nicht mehr in der Lage sein, sich automatisch neu zu starten.

Auch der Einsatz von Enterprise-Zertifikaten zur Installation auf Jailbreak-freien iOS-Geräten setzt allerdings voraus, dass der Nutzer die App bereitwillig selbst herunterlädt, einspielt und der App beim ersten Öffnen sein Vertrauen ausspricht. Zudem muss der Software gewöhnlich erst die Zugriffsberechtigung auf Daten wie Fotos oder die Standortfreigabe sowie das Mikrofon eingeräumt werden.

Eine Sicherheitslücke bis hin zu iOS 8.1.2 erlaubt allerdings, Enterprise-Apps auch ohne Nachfrage zu starten. Die Schwachstelle hat Apple erst mit der aktuellen Version 8.1.3 behoben. Das jüngste Update soll auch verhindern, dass Apps mit Firmen-Zertifikat bereits installierte Software durch eine modifzierte Version ersetzen können – sogenannte “Masque Attacks”. Für iOS 7 hat der Konzern bislang keine Sicherheits-Updates mehr veröffentlicht, aktuell setzt noch ein Viertel der iPhone- und iPad-Nutzer auf die ältere Betriebssystemversion. (lbe)