Gefälschte EFF-Webseite verteilt Spionage-Trojaner

Opfer wurden mit Phishing-Mails auf die Seite gelotst und über eine aktuelle Schwachstelle in Java infiziert. Danach konnten sie die Angreifer dank Keylogger nach Belieben aushorchen.

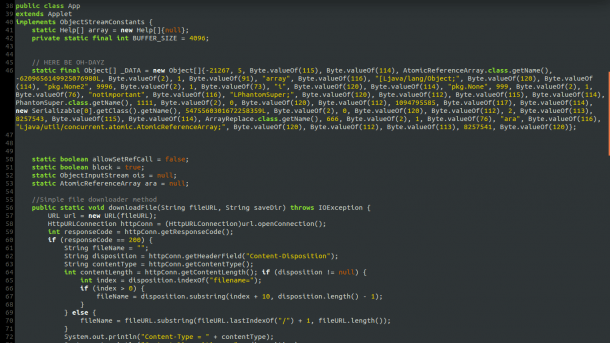

Code des ausgelieferten Java-Trojaners

(Bild: Electronic Frontier Foundation)

- Fabian A. Scherschel

Ein Sicherheits-Team bei Google hat eine Webseite entdeckt, die sich als Online-Präsenz der US-Bürgerrechtsorganisation Electronic Frontier Foundation (EFF) ausgibt. Besuchern der Seite wird über die im Juli bekannt gewordene Zero-Day-Lücke in Java ein Spionage-Trojaner untergeschoben, der einen Keylogger startet. Der Schadcode kann mit Modulen erweitert werden, mit denen der Angreifer unter anderem auch Dateien vom Rechner des Opfers absaugen kann.

Laut der Analyse der EFF enthält der erste Schritt der Infektion auch Anzeichen dafür, dass unter Umständen Macs und Linux-Rechner infiziert werden können. Da die Infrastruktur der Malware-Betreiber allerdings nun offline ist, lies sich das nicht direkt bestätigen. Die gefälschte Seite electronicfrontierfoundation.org ist nun ebenfalls nicht mehr am Netz (die echte EFF findet man unter eff.org). Die Opfer der Kampagne wurden mit gezielten Phishing-Mails geködert und so auf die gefälschte Seite gelockt.

Die Angriffe sollen Teil der sogenannten Pawn-Storm-Kampagne sein, die seit mindestens 2007 läuft und es wohl vor allem auf politische Ziele in Regierungs- und Militärnetzen abgesehen hat. Pawn Storm wird von einigen Beobachtern als Operation der russischen Regierung interpretiert, wie bei fast allen Angriffen dieser Art lassen sich die waren Verursacher allerdings nur äußerst schwer feststellen. (fab)