Bundespolizei warnt nur nachträglich vor gefälschten E-Mails

Unter der Tarnung gefälschter Absenderadressen werden immer wieder schädliche E-Mails verbreitet. Bundesbehörden sind bei den Tätern offenbar besonders beliebt, da sie keine Vorsorgemaßnahmen in den DNS-Einträgen ihrer Mailserver treffen.

- Thorsten Kraft

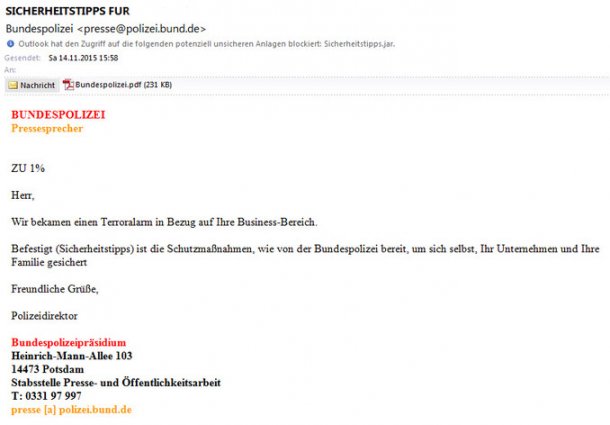

Die Bundespolizei hat in den letzten Tagen wiederholt vor Spam-Aussendungen gewarnt, bei denen legitime Absenderadressen der Bundesbehörde zum Einsatz kamen. Die Täter haben offenbar versucht, unter dem Deckmantel scheinbar seriöser E-Mail-Adressen Schadsoftware zu verteilen. Die Täter nutzen auch die Adressen vieler anderer Organisationen zum Versenden gefährlicher E-Mails unter falscher Flagge – und das seit vielen Jahren. Bisher beschränkt sich die Bundesbehörde jedoch darauf, nachträglich vor den Vorfällen zu warnen. Dabei könnte der Bund durch die Umsetzung einfacher technischer Maßnahmen von vornherein die Gefahr reduzieren, die von gefälschten E-Mails mit Absenderadressen der Behörden ausgeht.

Zwei kleine Änderungen tragen dazu bei, dass die Empfänger Fälschungen deutlich einfacher erkennen können: Beim Sender Policy Framework (SPF, RFC 7208) legen Domain-Besitzer über DNS-Einträge fest, welche IP-Adressen zum Versenden von E-Mails mit entsprechenden Absenderadressen infrage kommen. Hat der versendende Mailserver keine der hier festgelegten IP-Adressen, kann eine E-Mail zumindest als verdächtig markiert werden. Da dies insbesondere bei Mailinglisten und Weiterleitungen Komplikationen nach sich ziehen kann, eignet sich DKIM als Ergänzung, ein Verfahren zum Signieren und Validieren von E-Mails auf Mailserver-Ebene. Wer als Versender Einfluss auf die Zustellung einer E-Mail nehmen und festlegen will, was beim Fehlschlagen der Validierung durch SPF oder DKIM mit einer E-Mail geschehen soll, setzt darüber hinaus auf DMARC, ein Policy-Framework mit angeschlossenem Reporting-Mechanismus an den hinterlegten Kontakt.

All diese Anti-Spoofing-Verfahren sind weit verbreitet. Dazu befragt, warum entsprechende DNS-Einträge ausgerechnet bei Bundesbehörden fehlen, teilte das Bundesamt für Sicherheit in der Informationstechnik (BSI) mit, dass sämtliche technischen Voraussetzungen für den Einsatz von SPF, DKIM und DMARC bereits vor einiger Zeit geschaffen wurden. Jede Behörde sei jedoch für die Umsetzung selbst verantwortlich. Doch selbst auf der Subdomain bsi.bund.de des BSI sind keinerlei SPF- und DKIM-Einträge konfiguriert. (un)