Root-Exploit: Android und Linux anfällig für Rechte-Trickserei

Der Schlüsselbund des Kernels stattet mit einem Trick seit 2012 jeden Nutzer mit Root-Rechten aus. Allerdings muss der Nutzer dafür bereits angemeldet sein.

- Fabian A. Scherschel

Eine israelische Sicherheitsfirma hat eine lokale Rechteausweitungslücke im Linux-Kernel entdeckt und öffentlich gemacht (CVE-2016-0728). Die Sicherheitslücke besteht seit 2012 und existiert in allen Kernel-Versionen seit Release 3.8, so die Forscher. Man habe mit dem Sicherheitsteam des Kernels und mit Entwicklern von Linux-Distributor Red Hat zusammengearbeitet und einen Patch entwickelt. Mit Hilfe der Lücke können Angreifer sich Root-Rechte verschaffen und das System übernehmen, dafür müssen sie aber bereits angemeldet sein.

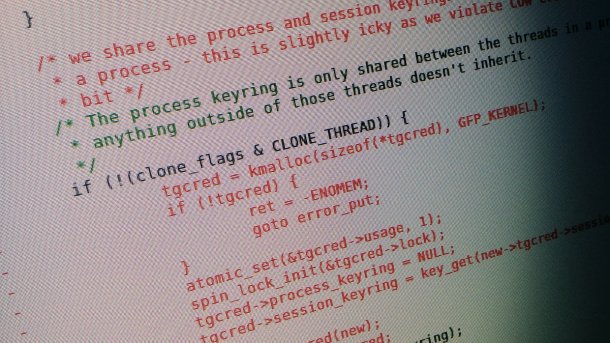

Der Lücke liegt ein Speicherverarbeitungsproblem in der Schlüsselbund-Komponente des Kernels zugrunde. Dieser wird von Userspace-Prozessen und Treibern dazu genutzt, sichere Daten, Krypto- und Authentifizierungs-Schlüssel zu verwalten. Der Exploit der Forscher nutzt einen Integer-Überlauf aus und verschafft sich so Systemrechte. Auf einem halbwegs aktuellen Intel-Core-i7-Prozessor dauert dies ungefähr 30 Minuten. Allerdings wird dies durch Intels Schutztechniken SMAP und SMEP sowie SELinux, beziehungsweise SEAndroid auf Mobilgeräten, erschwert oder auch ganz verhindert.

Da es sich um eine lokal Rechteausweitung handelt, muss ein Angreifer bereits Zugang zu dem System des Opfers haben. Trotzdem schätzen die Red-Hat-Entwickler die Gefahr, die durch die Lücke ausgeht, als "hoch" ein. Red Hat arbeitet nach eigenen Angaben daran, den Patch in Red Hat Enterprise Linux 7 einzupflegen und auch die Kernel-Entwickler wollen ihn in ihren Mainline-Zweig einfließen lassen. Außerdem ist zu erwarten, dass der Fix zeitnah per Sicherheits-Update seinen Weg in andere Linux-Distributionen findet. (fab)