WPAD: Sicherheitslücke Proxy-Autokonfiguration

Das WPAD-Protokoll zur automatischen Konfiguration von Proxy-Einstellungen gilt schon länger als Sicherheitslücke. Nun wurden auf der Konferenz Black Hat neue Lücken vorgestellt.

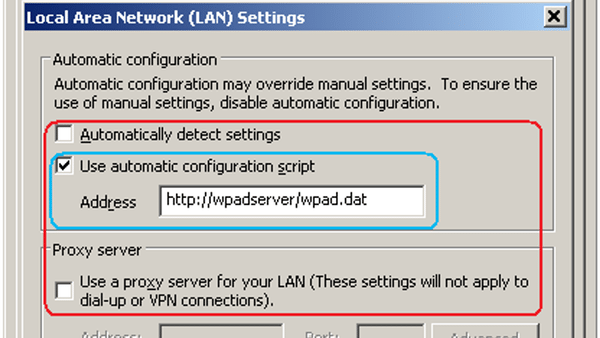

(Bild: Microsoft TechNet)

Über das WPAD-Protokoll kann die Proxy-Konfiguration eines Systems automatisch gesetzt werden, es gilt schon lange als unsicher. Auf der Sicherheitskonferenz Black Hat wurden jetzt vom Sicherheitsforscher Maxim Goncharov neue Sicherheitslücken vorgestellt.

Die Lücken ergeben sich daraus, wie die Clients nach den WPAD-Konfigurationsdaten suchen. Die Konfigurationsdaten stecken in der Datei wpad.dat. Die URL dieser Datei ermittelt der Client mit Hilfe der vom Router vorgegeben Suchdomäne, zum Beispiel foo.unternehmen.bar. Vor diese Adresse hängt er ein wpad (wpad.foo.unternehmen.bar), wenn der Client dort keine Daten findet, probiert er wpad.unternehmen.bar und schließlich wpad.bar. Da diese Anfragen von Routern auch nach außen geleitet werden, könnte jemand, der die Top-Level-Domain .bar besitzt, den Clients falsche WPAD-Konfigurationsdaten unterschieben.

Testweise hat Goncharov Honeypots für WPAD-Konfigurationsanfragen aufgesetzt und dabei mitunter Millionen von Konfigurationsanfragen bekommen.

Weitere Hintergründe zu der Sicherheitslücke finden Sie hier:

(mls)