Dirty Cow: Uralt-Bug im Linux-Kernel gefixt

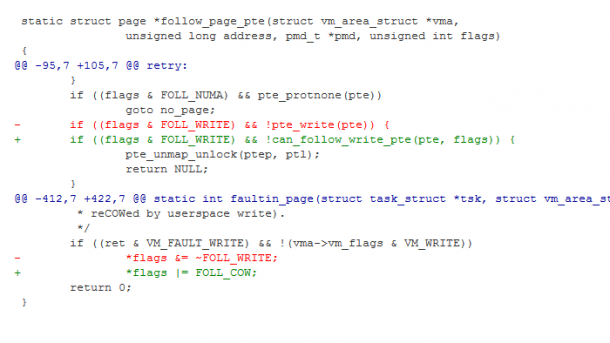

Eine Race Condition im Kernel führt dazu, dass lokale Nutzer Dateien überschreiben können, die sie eigentlich nur lesen dürften. Kernel-Entwickler bezeichnen den Bug als "eklig" und empfehlen, so schnell wie möglich zu patchen.

(Bild: kernel.org)

- Fabian A. Scherschel

Die Linux-Kernelentwickler haben eine schwerwiegende Sicherheitslücke im Kernel geschlossen. Die Sicherheitslücke (CVE-2016-5195) hätte von lokalen Nutzern dazu missbraucht werden können, Dateien zu überschreiben, für die sie lediglich Leserechte haben. Auf Linux-Systemen lassen sich so unter anderem die eigenen Nutzerrechte auf Root-Rechte ausweiten.

Die Schwachstelle existiert in ihrer aktuellen Form mindestens seit Kernel 2.6.22 – also seit über neun Jahren. In seinem Code-Commit mit dem Fix erwähnt Kernel-Chef Torvalds, dass es sich um einen "uralten Bug" handele, der schon vor elf Jahren einmal "schlecht" von ihm selbst gefixt worden war. Diese Änderung habe man wieder rückgängig machen müssen; nun sei die Sicherheitslücke allerdings endgültig gestopft. Bei dem Bug handelt es sich um eine Race Condition, die anfangs wohl eher esoterischer Natur war, nun laut Torvalds aber einfacher auszulösen sei, da sich der Kernel weiterentwickelt habe.

Neue Kernel-Versionen, bei denen die Schwachstelle abgesichert wurde, sind bereits fertig beziehungsweise in Vorbereitung. Die abgesicherten Kernel 4.4.26, 4.7.9 und 4.8.3 sind bereits verfügbar, die Version 3.10.104 sollte bald folgen. Die großen Linux-Distributionen arbeiten ebenfalls bereits daran, die Lücke in den von ihnen gepflegten Kernel-Paketen zu schließen.

Update - 20.10.2016, 20:38 Uhr

Die Sicherheitslücke hat jetzt einen Namen: Dirty Cow. Dahinter verbirgt sich, wenigstens zum Teil, eine implizierte Kritik an Sicherheitslücken, die mit Namen und Logo gebranded werden. Allerdings sammeln die Betreiber auch Geld für FreeBSD und haben einen Online-Shop eingerichtet, der Merchandising vertreibt.

Die Webseite trägt aber auch hilfreiche Informationen zu der Lücke zusammen. Allerdings wird die Frage, ob man verwundbar ist, auf Grundlage des Browser-Useragents nicht gerade verlässlich beantwortet, da die verwendete Version des Linux-Kernels nicht korrekt geprüft wird. (fab)