Erpressungsversuch: iCloud laut Apple nicht kompromittiert

Eine laut eigenen Aussagen türkische Angreifergruppe will Millionen iCloud-Accounts in der Hand haben und die angeschlossenen Geräte am 7. April löschen, wenn Apple nicht zahlt. Der Konzern behauptet, nicht gehackt worden sein.

iCloud-Website.

(Bild: dpa, Armin Weigel/Symbolbild)

Apple hat sich zu einem Erpressungsversuch geäußert, bei dem es um angeblich bis zu 559 Millionen geklaute iCloud-Accounts geht. Eine laut eigenen Angaben türkische Hackergruppe verlangt mindestens 75.000 Dollar in Bitcoin oder 100.000 US-Dollar als iTunes-Guthaben von dem Konzern. Ansonsten werde man die mit den Zugängen verbundene Hardware – das können neben iPhones und iPads auch Macs sein, wenn diese die "Mein [Gerät] finden"-Funktion aktiviert haben – am 7. April fernlöschen. Die geforderte Summe stieg zwischenzeitlich auf 150.000 Dollar in Bitcoin oder Ethereum.

Gegenüber dem US-Wirtschaftsblatt Fortune gab Apple nun an, es habe keinen Einbruch in Apples Systeme gegeben – das schließe iCloud und das Zugangssystem Apple ID ein. "Die angeblich Liste von E-Mail-Adressen und Passwörtern muss von zuvor kompromittierten Drittanbieterdiensten stammen."

Erpresser behaupten hohe Zahl betroffener Accounts

Ein amerikanisches IT-Blog hatte zuvor berichtet, die Hackergruppe verfüge laut eigenen Angaben über 300 bis 559 Millionen iCloud-Accounts. In einem YouTube-Video wurde der Zugriff auf offenbar fremde Konten demonstriert, zudem zeigten die Hacker den Journalisten E-Mail-Screenshots von Konversationen mit Apples Sicherheitsteam. Darin weigert sich der Konzern zu zahlen, bittet um die Löschung des YouTube-Videos und gibt an, man entlohne Cyberkriminelle nicht dafür, das Gesetz zu brechen.

Die Erpressergruppe verfügt laut eigenen Angaben über mindestens 300 Millionen Accounts mit den Apple-Adressen icloud.com, me.com und mac.com. Die Zahl erhöhte sich später auf 559 beziehungsweise gar 627 Millionen, nachdem angeblich weitere Hacker zusätzliche Daten lieferten. 220 Millionen der Accounts sollen nicht über Apples Zwei-Faktor-Authentifizierung verfügen.

Fernlöschung kündigt sich durch Code-Übermittlung an

Letztere verhindert allerdings das entfernte Löschen von mit dem Account verknüpften Geräten nicht, da Apple die "Mein [Gerät] finden"-Funktion inklusive Fernsperre und Fernlöschung nicht von der Eingabe eines Codes abhängig macht. Der Grund dafür ist, dass der Code möglicherweise auf dem Gerät landen könnte, das der Nutzer gerade sucht.

Erkennen kann man einen Fernlöschversuch einer fremden Person, die über das Account-Passwort verfügt, allerdings schon, wenn die Zwei-Faktor-Authentifizierung aktiv ist: Eine Code-Übermittlung wird beim Login-Versuch auf das Verwaltungsportal iCloud.com stets automatisch generiert. Diese zeigt auch den ungefähren Standort des Anfragers an.

Falls eine solch merkwürdige Code-Abfrage erscheint, sollte man sein Gerät sofort vom Netz trennen, damit eine mögliche Löschanfrage nicht durchgehen kann. Betroffene sollten anschließend direkt ihr Passwort ändern und auf iCloud.com prüfen, ob eine Löschanfrage wirklich aktiv ist. Wie das geht, zeigt dieses Video.

[Update 23.03.17 11:04 Uhr:] Apple arbeitet laut eigenen Angaben mit Ermittlungsbehörden zusammen, um die am Erpressungsversuch beteiligten Personen zu identifizieren. Das Unternehmen fordert seine Nutzer außerdem auf, starke Passwörter zu verwenden, diese nicht mehrfach bei verschiedenen Websites zu nutzen und die Zwei-Faktor-Authentifizierung zu aktivieren.

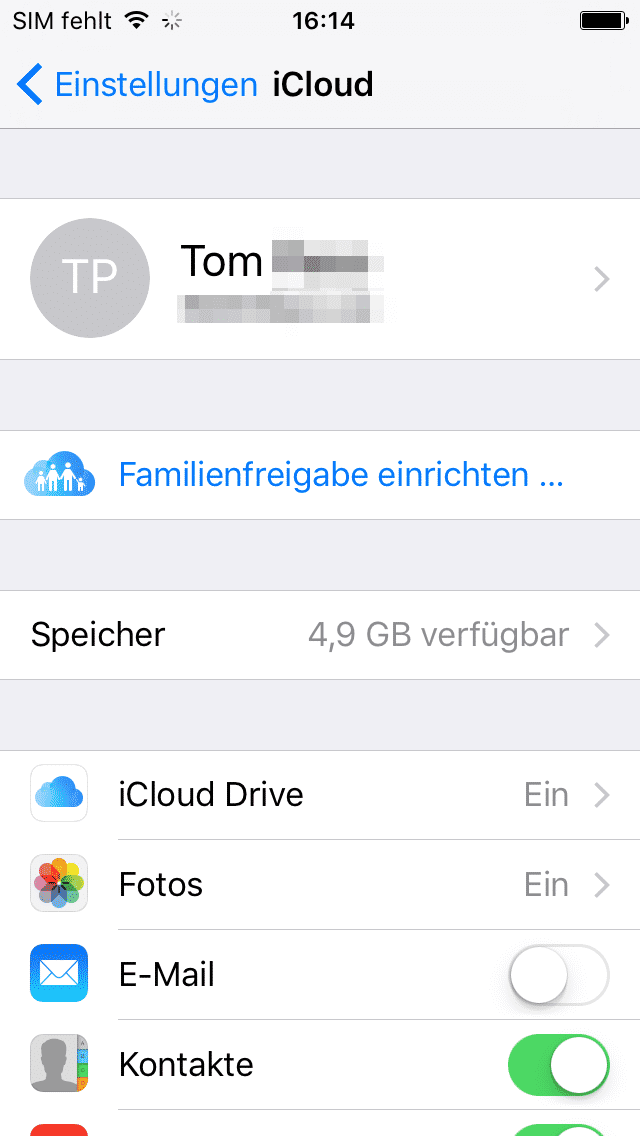

Apples Zwei-Faktor-Authentifizierung einrichten (10 Bilder)

(bsc)