macOS High Sierra blockiert Kernel-Extensions von Dritt-Anbietern

Um macOS besser abzusichern, blockiert die kommende Version des Mac-Betriebssystems Systemerweiterungen von Dritt-Entwicklern generell. Die Kernel Extensions erfordern dann Freigabe durch den Nutzer.

(Bild: Apple)

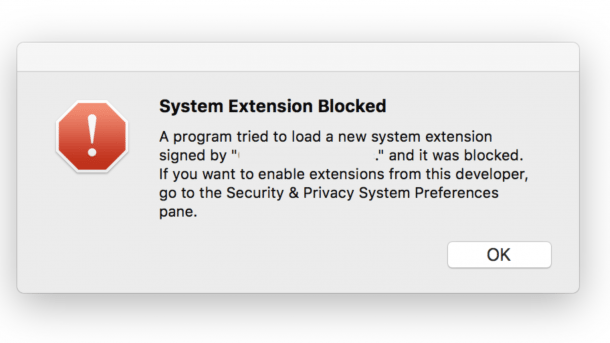

macOS High Sierra verschärft die Handhabung von Systemerweiterungen (Kernel Extensions) erneut: In der für Herbst angesetzten Version 10.13 blockiert das Betriebssystem das Laden der Kernel Extensions von Dritt-Entwicklern grundsätzlich, wie Apple in einer neuen technischen Notiz zum "Secure Kernel Extension Loading" mitteilte. Dem Nutzer wird ein kurzer Hinweisdialog gezeigt, der sich lediglich mit “Ok” bestätigen lässt.

Nutzer muss (umständlich) Erlaubnis erteilen

Um eine Kernel Extension zu nutzen, muss der Nutzer innerhalb von 30 Minuten die Systemeinstellungen für Sicherheit & Datenschutz öffnen und dort seine Erlaubnis erteilen. An dieser Stelle führt Apple auch nochmal den vom Entwickler angegebenen Namen auf – Kernel Extensions müssen inzwischen generell signiert werden. Vergeht die halbe Stunde ohne Nutzerinteraktion, wird die Nachricht nicht mehr eingeblendet.

(Bild: Apple)

Die Änderung bereite Entwicklern von Kernel Extensions “erhebliche Schmerzen”, kritisiert der Entwickler Felix Schwarz. Der Nutzer würde durch den angsteinflößenden Warndialog eher dazu motiviert, das Programm zu löschen statt die Erlaubnis für das Laden der Systemerweiterung zu erteilen. Ihm sei klar, dass die neue Funktion gut gemeint ist, so Schwarz – aber Entwickler müssen sich sowieso schon eine spezielle Erlaubnis für den Vertrieb einer Kernel Extension bei Apple einholen. Schwarz hat einen Bugreport bei Apple eingereicht, in dem er alternative Wege für die Absicherung des Systems in Hinblick auf Kernel Extensions aufführt.

Kernel Extensions nur mit Signatur

Apple hat macOS in den vergangenen Jahren bereits gegen bösartige Kernel Extensions abgeschottet: Entwickler benötigen ein spezielles Zertifikat, um die Erweiterungen anzubieten. Nicht signierte Kexts lassen sich in macOS Sierra nur einspielen, wenn der Nutzer Apples Systemmodifizierungsschutz System Integrity Protection (SIP) deaktiviert.

Um Unternehmen zu ermöglichen, auch in macOS 10.13 Kernel Extensions ohne Zustimmung des Nutzers auf Arbeits-Macs zu installieren, will Apple noch ein Kommandozeilen-Tool ergänzen, mit dem sich die Schutzfunktion wieder aushebeln lässt – High Sierra falle dann zurück auf die Kernel-Extension-Sicherheit von Sierra, so der Mac-Hersteller.

[Update 23.06.2017 10:20 Uhr] Bereits installierte Kernel-Extensions werden nach dem Upgrade auf macOS High Sierra automatisch zugelassen, merkt Apple an – der Nutzer muss diese nach dem Einspielen des System-Updates also nicht einzeln neu autorisieren. (lbe)