Zahlen ohne PIN – Forscher knacken Visas NFC-Bezahlfunktion

Kontaktlos und ohne PIN bezahlten Forscher mit einer Visa-Karte quasi beliebig teure Produkte.

(Bild: ETH, Basin et al.)

Das kontaktlose Bezahlen mit Karte funktioniert nur bis zu typischerweise 30-50 Euro ohne PIN. Für teure Bezahlvorgänge wird normalerweise doch die PIN abgefragt. Das soll den Missbrauch von gestohlenen Karten einschränken. Doch Forscher der ETH Zürich demonstrierten, dass sich zumindest bei Visa-Karten diese PIN-Abfrage leicht umgehen lässt.

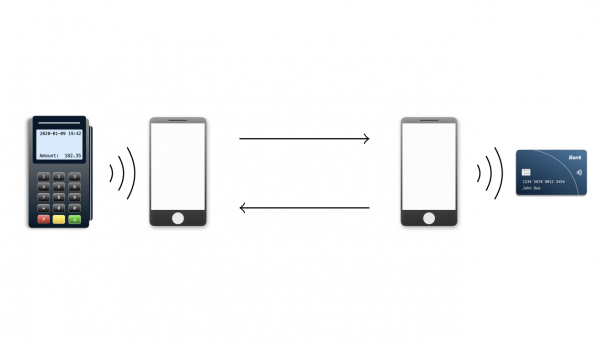

Der Angriff beruht auf einem sogenannten "Man in the Middle" (MITM), der sich zwischen Bezahlterminal und Karte einklinkt und die Transaktion manipuliert. Konkret übernehmen diese MITM-Funktion zwei Handys, die miteinander via WLAN kommunizieren und auf denen jeweils eine von den Forschern entwickelte App läuft.

Handy an Terminal: "Alles okay"

(Bild: ETH, Basin et al.)

Das eine Handy simuliert eine Karte beziehungsweise ein Smartphone mit Bezahlfunktion. Dieses hält der Angreifer an das Bezahlterminal des Ladens. Es übermittelt dann via WLAN alle Transaktionsdaten an das zweite Handy. Dieses befindet sich in unmittelbarer Nähe der Visa-Karte mit der bezahlt werden soll. Dem gegenüber gibt es sich als das Bezahlterminal aus.

Der entscheidende Punkt ist, dass der MITM dabei die Transaktion manipulieren kann. So verändert die App genau 2 Bit im Datenstrom. Damit versichert der MITM dem Bezahlterminal, dass keine Online-PIN-Überprüfung stattfinden müsse, weil sich der Kunde gegenüber dem Smartphone korrekt ausgewiesen habe (Cardholder Verification via Consumer Device). Das funktioniert, weil der EMV-Standard das Bezahlen mit dem Smartphone vorsieht, bei dem sich der Inhaber gegenüber diesem mit seiner Smartphone-PIN beziehungsweise Verfahren wie FaceID ausweist.

Auf diesem Weg konnten die Forscher mit Visa-Karten quasi beliebig teure Produkte einkaufen, ohne die PIN der Karte eingeben zu müssen. Sie demonstrierten das mehrfach in Läden mit echten Bezahlterminals. Sie benutzten dazu zwar ihre eigenen Visa-Karten. Das hätten aber genauso gut gestohlene Karten sein können oder solche, bei denen es dem Angreifer gelingt, das Handy nah genug heran zu bringen, erklären David Basin et al.

Ungesicherte Transaktionsdaten

Die Methode erinnert an bereits früher von Kriminellen genutzte Angriffe auf Kreditkarten, bei denen aufgelötete Chips die Rolle des MITMs übernahmen. Der Fehler von Visa ist, dass die Manipulation des MITMs nicht auffällt, weil die veränderten Daten nicht kryptografisch gesichert sind. Mastercard macht das offenbar anders; mit deren Karten scheiterten die Angriffe der Schweizer Forscher.

Interessant ist auch, dass die Forscher diesen Angriff mit Hilfe einer formalisierten Sicherheitsanalyse gefunden haben, wie sie in ihrem Paper The EMV Standard: Break, Fix, Verify erklären. Sie schlagen dort auch einen vergleichsweise einfachen Fix vor, bei dem die bereits ausgegebenen Karten nicht verändert werden müssten.

Das Fazit der Forscher ist jedoch eine heftige Ohrfeige für die Bemühungen der Banken die Haftung für Kartenmissbrauch auf andere abzuwälzen: "Unser Angriff zeigt, dass die PIN bei Visas kontaktlosen Bezahlverfahren nutzlos ist. Deshalb ist unserer Ansicht nach das Abschieben der Haftung von Banken hin zu Kunden und Händlern bei solchen Transaktionen ungerechtfertigt. Für solche missbräuchlichen Transaktionen sollten die Banken, EMVCo, Visa [..] haften und nicht Kunden oder Händler." (ju)