IT-Security: Sicherheitsmängel in iOS-, Android- und Windows-Apps aufspüren

Das Mobile Security Framework hilft, Schadcode und Sicherheitsmängel in Android-, iOS- & Windows-Apps aufzuspüren. Unser Praxisartikel erklärt den Einstieg.

Noch vor wenigen Jahren war es gängige Praxis, zentralen Schadfunktionen von Malware für mobile Geräte durch manuelles Zerlegen nachzuspüren. Heutzutage ist diese Vorgehensweise kaum noch praktikabel: Um modernem Schadcode auf Augenhöhe zu begegnen, benötigt man Werkzeuge, die den Analysevorgang automatisieren.

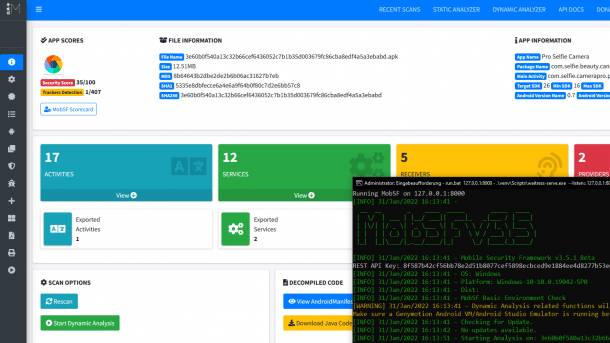

Das Mobile Security Framework, kurz: MobSF, meistert diese Herausforderung. Einmal auf dem Windows-, Linux oder macOS-System installiert, führt das Open Source-Framework innerhalb von Sekunden eine vollständige statische Analyse von Code und weiteren Komponenten mobiler Anwendungen durch. Es kann mit den App-Formaten APK und XAPK für Android, IPA für iOS sowie Appx für Windows umgehen und nimmt außerdem Android-Sourcecode in ZIP-Archiven entgegen. Die Analyseergebnisse präsentiert MobSF als übersichtlich strukturierte Reports auf einer grafischen Oberfläche. Da MobSF sowohl Schadfunktionen als auch Sicherheitsmängel erkennt und aufschlüsselt, sind die Scan-Ergebnisse nicht nur für Malware-Analysten, sondern auch für App-Entwickler und Penetration Tester hilfreich.

Der vorliegende Praxisartikel erklärt zunächst, wie man das kostenlose Framework installiert oder wie man es alternativ auch ohne Installation nutzen kann. Dabei geht er auch auf Vor- und Nachteile der verschiedenen Vorgehensweisen, etwa im Hinblick auf die spätere Erweiterbarkeit um eine Komponente zur dynamischen Codeanalyse, ein. Am Beispiel einer Malware für Googles mobiles Betriebssystem Android unternimmt er abschließend einen kurzen Streifzug über das webbasierte GUI und zeigt Vorteile und Möglichkeiten, aber auch Grenzen der statischen App-Analyse mit MobSF auf.

Das war die Leseprobe unseres heise-Plus-Artikels "IT-Security: Sicherheitsmängel in iOS-, Android- und Windows-Apps aufspüren". Mit einem heise-Plus-Abo können Sie den ganzen Artikel lesen.