Cybercrime: Verbindungen zwischen Lockbit und russischem Syndikat aufgedeckt

Neben Verhaftungen in Frankreich und Großbritannien haben internationale Strafverfolger die Infrastruktur der Erpresser gestört – zudem ergingen Sanktionen.

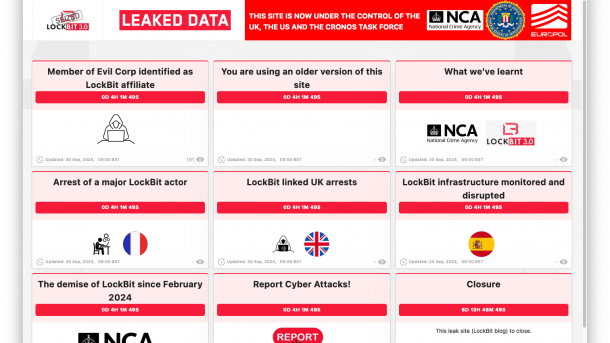

Screenshot des durch Ermittler im Februar übernommenen Lockbit-Blogs

(Bild: Screenshot: heise security)

Die Ermittlergruppe Cronos rund um die britische NCA und das US-Justizministerium meldet erneut Erfolge im Kampf gegen die Ransomware-Bande Lockbit. Die Strafverfolger veröffentlichten mittels Pressemitteilung und Darknet-Leaksite Details zu Festnahmen, Beschlagnahmungen und Sanktionen. An mehreren Orten nahmen Fahnder Lockbit-Affiliates fest, also selbstständige Kriminelle, die die Software und Infrastruktur der Bande gegen einen Anteil an Lösegeldern nutzen durften.

Festnahmen in Frankreich, Spanien und UK

In Frankreich ging den Fahndern ein, so die Mitteilung, "großer Lockbit-Akteur" ins Netz. Der Person, deren persönliche Daten die französischen Behörden nicht veröffentlichten, wurde offenbar ein Urlaub außerhalb Russlands zum Verhängnis, ihr droht nun die Auslieferung nach Frankreich. Es soll sich um einen der Entwickler der Ransomware handeln.

Zwei Festnahmen im Zusammenhang mit der Ransomware-Bande meldet die britische NCA aus ihrem Heimatland. Den Verdächtigen wird vorgeworfen, an Erpressung und Geldwäsche für die Lockbit-Bande mitgewirkt zu haben – die Ermittler geben an, durch die im Februar erbeuteten Lockbit-Daten auf die Spur der Männer gekommen zu sein.

Die spanische Guardia Civil griff unterdessen am Flughafen Madrid zu: Sie nahm den Betreiber eines "Bullet Proof Hosters", der den Betrieb von Lockbit-Servern in seinem Rechenzentrum ermöglicht hatte, fest. Insgesamt neun Server beschlagnahmte die Guardia Civil und erlangte so Informationen über die Bande und ihr Vorgehen.

Videos by heise

Sanktionen gegen Evil Corp

Auch ein Mitglied eines älteren Cybercrime-Syndikats wollen die Ermittler als Lockbit-"Affiliate" entlarvt haben. Der Russe Aleksandr R. sei vor seiner Verstrickung in die Aktivitäten der Ransomware-Gang bei "Evil Corp" aktiv gewesen, einer ebenso wie viele Lockbit-Angehörige in Russland ansässigen Gruppierung. Evil Corp hatte die Malwares Dridex und BitPaymer entwickelt und bei Angriffen verwendet.

Seit fünf Jahren sind mehrere Angehörige der Gruppe von der US-Regierung mit siebenstelligen Belohnungen zur Fahndung ausgeschrieben, heute erhob das US-Justizministerium nun gegen ihn Anklage – aufgrund seiner Beteiligung an Cyberangriffen. Gemeinsam mit Großbritannien und Australien hat die US-Regierung zudem wirtschaftliche Sanktionen gegen sieben Mitglieder von Evil Corp und zwei mutmaßliche Scheinfirmen der kriminellen Bande erlassen.

Lockbit-Aktivitäten haben abgenommen

Derweil sind die Darknet-Leaksites der Lockbit-Bande nach wie vor online, die NCA wurde derer also nicht habhaft. Sie verwendete stattdessen für ihre Bekanntmachung eine ältere Seite, die ihr während der Aktion im Februar dieses Jahres in die Hände fiel. Seitdem nutzen die Ermittler die Webseite im Tor-Netzwerk immer wieder für Verlautbarungen, die Misstrauen unter den Bandenmitgliedern säen sollen.

Die verbleibenden Affiliates greifen noch immer Organisationen weltweit mit Ransomware an, die Menge ihrer Angriffe ist jedoch stark geschrumpft. Zudem wurden die Betreiber der Lockbit-Leaksites mehrfach ertappt, wie sie Einträge fälschten – wohl, um Aktivität vorzutäuschen. Das verbuchen die Ermittler als Erfolg der "Operation Cronos": Die vergangenen sechs Monate seien für Lockbit nicht gut gewesen, so die NCA in einer Mitteilung.

(cku)