Metadaten-Leak: 1Password stellt Dateiformat um

Nutzer der Abgleichfunktion "1Password Anywhere" hinterließen unter Umständen eine Liste mit den von ihnen verwendeten Websites im Netz. Ein neues Dateiformat für den Passworttresor soll Abhilfe schaffen.

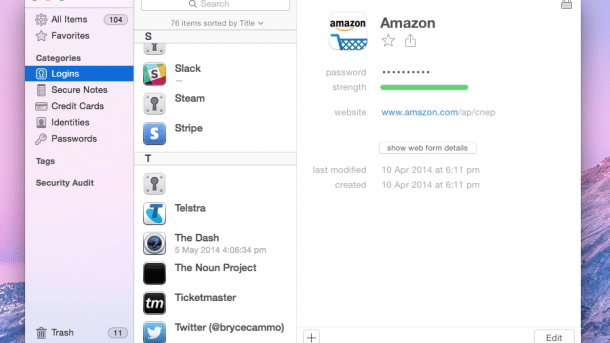

1Password, hier unter OS X 10.10.

(Bild: Screenshot via Roaringapps.com)

Der populäre Passwortmanager 1Password ändert nach Kritik durch Sicherheitsexperten das Dateiformat für seinen Passworttresor. Dem Microsoft-Entwickler Dale Myers war aufgefallen, dass die Abgleichfunktion 1Password Anywhere, mit der man seine Passwortdatenbank unter anderem auf Dropbox parken kann, keine Metadatenverschlüsselung enthält.

Passworttresore im Web

Zwar sind die Passwörter selbst gesichert, doch eine Liste mit den dazugehörigen Websites liegt ungeschützt in JavaScript-Dateien. Grund dafür ist, dass Nutzer sich per Browser durch ihre Passwortdatenbank bewegen können sollen. Wird die sogenannte AgileKeychain dann auf einen frei zugänglichen Server hochgeladen, könnten Angreifer auslesen, für welche Angebote sich ein Nutzer interessiert. Letzteres dürfte zwar nicht häufig vorkommen, weil es grundsätzlich eine schlechte Idee ist – doch Myers fand mittels Suchmaschinen verschiedene Beispiele für solche Uploads im Web.

1Password-Hersteller AgileBits erläuterte die näheren Umstände auf seiner Website und räumte die Problematik grundsätzlich ein, sieht in der AgileKeychain aber kein echtes Leak-Potenzial. Es stamme von 2008 und werde vor allem deshalb beibehalten, um Abwärtskompatibilität sicherzustellen. Schon seit 2012 stehe mit OPVault ein neues und verbessertes Verfahren zur Verfügung, bei dem "deutlich mehr" Metadaten verschlüsselt würden.

OPVault statt AgileKeychain

AgileBits will nun alle seine Nutzer, die noch das AgileKeychain-Format nutzen, mit einem Update seiner Software auf OPVault umstellen. Unter Windows soll OPVault in der jüngsten Beta des Passwortmanagers bereits standardmäßig verwendet werden, iOS und OS X folgen. Weitere Details zur Problematik finden sich bei Dale Myers und AgileBits selbst.

[Update 21.10.15 12:23 Uhr:] Agile Bits zufolge betrifft die AgileKeychain-Problematik nicht nur 1PasswordAnywhere-Nutzer, die Metadaten sind grundsätzlich in einer AgileKeychain-Datei vorhanden. "Die Daten, die unverschlüsselt vorliegen, sind die URL und der Titel eines Login-Objektes. Alles andere, also Benutzernamen, Passwörter, und sonstige im Objekt enthaltene Daten sind verschlüsselt", so ein Sprecher. (bsc)