Krypto-Trojaner: Lockys gieriger Bruder verlangt über 2000 Euro Lösegeld

Nicht nur der Erpressungs-Trojaner GoldenEye ist derzeit ein Ärgernis, auch die Verwandschaft des berüchtigten Locky-Trojaners geht weiter auf Raubzug. Eine Osiris genannte Variante schlägt derzeit vermehrt zu und verlangt ein saftiges Lösegeld.

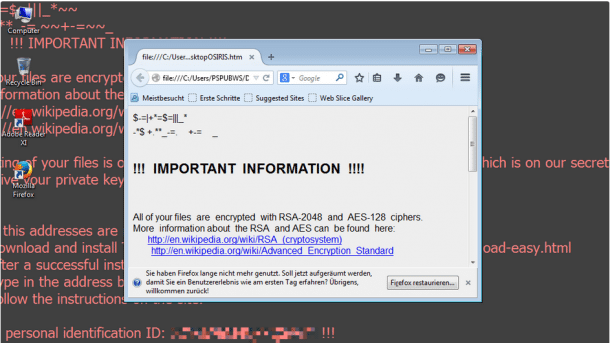

Auch wenn derzeit vor allem die Ransomware GoldenEye für Schlagzeilen sorgt, ist die Gefahr durch andere Krypto-Trojaner noch längst nicht gebannt: So kursiert seit einigen Tagen eine neue Variante des äußerst erfolgreichen Locky-Trojaners, welche sich Osiris nennt und diese Bezeichnung auch als Endung für die verschlüsselten Dateien nutzt. Sie versucht über 2000 Euro zu erpressen.

Verbreitung per Mail

heise Security liegt eine Mail von Freitagnachmittag vor, die als Betreff "Firewall Software" nutzt und und als Anhang eine vermeintliche Rechnung über eine Firewall-Software mitschleppt, die der "IT Support Manager" vermeintlich im Namen des Empfängers gekauft hat. Die Masche zielt offensichtlich auf Unternehmen ab.

Diese Masche dürfte nur einen von vielen sein, die derzeit genutzt wird, um den Schädling zu verbreiten. So kursieren auch generische Rechnungs-Mails, in denen lediglich steht, dass man den angehängten Anhang öffnen soll. Da die Verbreitungs-Mail beliebig austauschbar ist, muss man auch damit rechnen, Osiris im Anhang einer in perfektem Deutsch formulierten Mail mit persönlicher Anrede zu finden.

Bei dem heise Security vorliegenden Mail-Anhang handelt es sich um eine gezippte .js-Datei, die den eigentlichen Schädling (Payload) aus dem Netz nachlädt und ausführt. Es kursieren aber auch mit bösartigen Makros gespickte Office-Dokumente. Nach der Infektion beginnt das altbekannte Spiel: Die Locky-Variante Osiris spürt auf dem verseuchten Rechner alles auf, was dem Opfer potenziell lieb und teuer ist, verschlüsselt die Dateien und fordert zu Zahlung eines Lösegelds in Bitcoin auf.

Die Kommunikation mit dem Kontroll-Server der Online-Ganoven läuft über unverdächtig wirkende HTTP-Anfragen an http://[Server-IP]//checkupdate. Diese Anfragen dürften einem Admin, der seine Logs kontrolliert, kaum auffallen.

Osiris verlangt über 2000 Euro

Kam man im Frühjahr nach einer Locky-Infektion noch mit rund 300 Euro davon, wird es bei der aktuellen Variante richtig teuer: Osiris verlangt 3 Bitcoin, was nach aktuellen Kurs rund 2200 Euro entspricht. Derzeit ist kein Weg bekannt, die Verschlüsselung zu knacken. Wer im Vorfeld keine Backups seiner wichtigen Daten gemacht hat, hat also ein echtes Problem.

Erkennungsrate überschaubar

Der von heise Security analysierte Downloader wird zum Zeitpunkt der Veröffentlichung dieses Artikels laut VirusTotal von 22 aus 54 Antiviren-Engines erkannt. Das bedeutet jedoch nicht zwangsläufig, dass die übrigen Virenscanner eine Infektion tatenlos mit ansehen würden: Bei VirusTotal sind nicht alle Schutzfunktionen aktiv, welche die Antivirenschutz-Programme im aktiven Einsatz unter Windows bieten. Es handelt sich lediglich um die Kommandozeilen-Versionen der AV-Scanner, die zum Beispiel einen Signaturcheck aber keine Verhaltensüberwachung durchführen.

Die drei wichtigsten Schutzvorkehrungen vor Krypto-Trojanern wie Osiris lauten: Backups, Backups, Backups! Darüber hinaus gelten die grundlegenden Tipps, die wir vergangenen Mittwochen zum Schutz vor GoldenEye veröffentlicht haben. (rei)