Spionage-Software "Snake" für macOS gesichtet

Bisher gab es das Spionage-Programm "Snake" ausschließlich für Windows und Linux. Es versteckt sich in einem gefälschten Adobe-Flash-Installer, wird aber von Apples Gatekeeper aufgehalten.

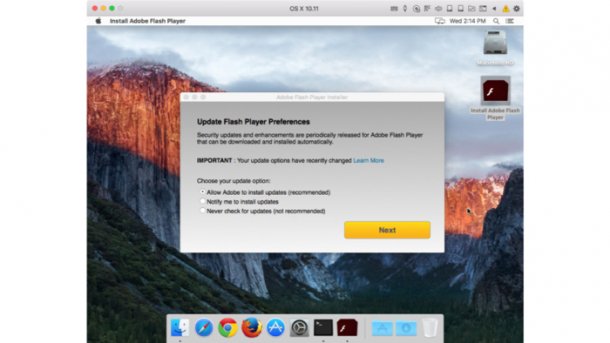

Nein, dies ist kein echter Flash-Installer.

(Bild: Malwarebytes)

Mac-Besitzer werden zunehmend von Malware-Autoren angegriffen. Nachdem in dieser Woche eine mit einem Datenschädling infizierte Variante des freien Videoencoders Handbrake für macOS bekannt wurde, berichten Security-Experten nun auch von der macOS-Version der Spionage-Software Snake, die es bisher nur auf Windows und Linux abgesehen hatte. Sie tarnt sich als Adobe-Flash-Installer. Snake ist ein komplexes Spionagewerkzeug, das bisher vor allem für gezielte Angriffe auf hochrangige Ziele wie Regierungsstellen, Militäreinrichtungen und große Firmen eingesetzt wurde.

Varianten für Windows, Linux und nun auch den Mac

Dem Sicherheitsunternehmen FoxIT war der Schädling bereits in der vergangenen Woche aufgefallen. Es handelt sich demnach um eine Backdoor-Malware namens "Snake", die auch unter der Bezeichnung "Turla" oder "Uroburos" läuft. Sie scheint aus Osteuropa zu stammen und befällt Windows-Maschinen bereits seit 2008. Sechs Jahre später kam eine Linux-Variante hinzu.

Details zu Verbreitungswegen von "Snake" auf dem Mac sind noch unklar – der Schädling könnte etwa in Web-Downloads stecken. Die Dateibezeichnung lautet unter anderem "Install Adobe Flash Player.app.zip" und wirkt auf den ersten Blick wie ein legitimer Flash-Installer. Die Datei wurde von den Entwicklern digital mit einem von Apple zugelassenen Zertifikat aus dem vergangenen Februar versehen, was die Ausführung zunächst erlaubte.

Zertifikat aus dem Februar bereits zurückgezogen

Der Mac-Hersteller hat die auf einen Entwickler namens "Addy Symonds" lautende Code-Signierung mittlerweile aber gesperrt. Entsprechend erhalten Nutzer vom Systemschutz Gatekeeper eine Warnung, wenn sie versuchen, "Snake" auszuführen – zumindest so lange, bis sich die Ersteller nicht eine neue Signatur besorgen. Die analysierte Fassung wurde am 21. Februar signiert und enthält Debugging-Funktionen. Letzteres lässt FoxIT vermuten, dass es sich um eine frühe Version handelt, die noch nicht einsatzfähig ist.

Wer "Snake" auf dem Rechner hat, muss mit abgeschnorchelten Passwörtern oder der Exfiltration unverschlüsselter Dateien rechnen, warnt FoxIT. Die Malware sei "relativ komplex" und könne aus Regierungskreisen stammen. Entfernen lässt sich der Datenschädling unter anderem mit dem Tool Malwarebytes for Mac. (bsc)