Safari für iOS enthält ungepatchten URL-Spoofing-Fehler

Ein Sicherheitsforscher hat eine Lücke entdeckt, mit der sich Web-Adressen überschreiben lassen. In Microsoft Edge ist sie gefixt, im Apple-Browser wohl nicht.

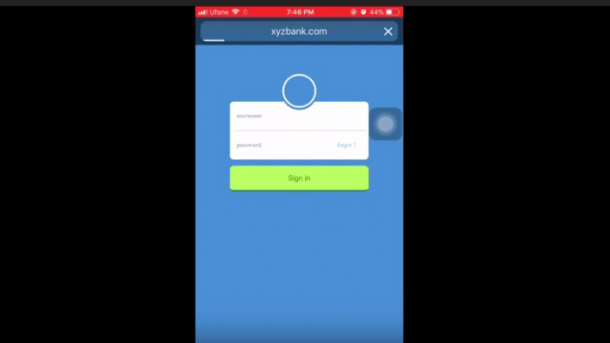

Das ist nicht die Xyzbank.

(Bild: Screenshot YouTube / Rafay Baloch)

Im populären Safari-Browser für iPhone und iPad steckt ein Fehler, der es Angreifern erlaubt, die angezeigte URL nachträglich zu verändern. Dies könnten etwa Phisher nutzen, um User dazu zu bewegen, sensible Daten auf gefälschten Websites einzugeben – beispielsweise Bankinformationen oder Kreditkartenangaben. Wie ein Proof-of-Concept-Video demonstriert, taucht in der Adressleiste des Web-Werkzeugs kurz die korrekte Angabe auf, wird dann aber sofort gegen die falsche ausgetauscht. So wird aus dem Phishing-Server dann beispielsweise "Xyzbank.com".

Race Condition mit weiteren Tricks

Der Sicherheitsforscher Rafay Baloch, der das Problem entdeckt hat, hat einen ähnlichen Fehler auch im Microsoft-Browser Edge entdeckt. Er nutzt dabei eine Race Condition im Zusammenhang mit einer Anfrage an einen nicht vorhandenen Serverport, die mit einer Verzögerung über die JavaScript-Funktion setInterval kombiniert wird. Die Lücke hat bereits eine CVE-ID erhalten. In iOS wurde sie unter Betriebssystemversion iOS 11.3.1 nachgewiesen.

Baloch hat seinen Angaben nach bereits am 2. Juni Apple und Microsoft über das Problem informiert. Microsoft lieferte am 14. August einen Patch für Edge. Apple wiederum machte weder öffentlich noch gegenüber Baloch eine Aussage dazu, ob der Fehler behoben ist – iOS 11.4.1, die letzte Variante des Betriebssystems, war im Juli erschienen. Die Sicherheitsinfos zu dem Update enthalten keinen Hinweis auf einen Fix.

Unklar, ob Exploit in freier Wildbahn ist

Baloch spricht zwar mittlerweile offen über den Bug, da die übliche 90-Tages-Frist abgelaufen ist, gibt aber bislang keinen Proof-of-Concept-Code heraus. Damit will er warten, bis Apple einen offiziellen Patch herausgebracht hat. Es ist unklar, ob der Fehler bereits von Angreifern ausgenutzt wird beziehungsweise "in freier Wildbahn" überhaupt bekannt ist. (bsc)