Gravierende Sicherheitsmängel bei Peniskäfig-Sextoys von Cellmate

Der Hersteller von App-gesteuerten BDSM-Sextoys der Marke Cellmate überträgt Nutzerdaten unverschlüsselt und öffnet damit Tor und Tür für Missbrauch.

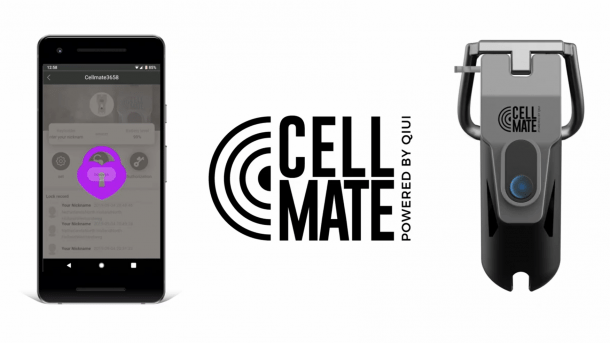

(Bild: Bild: QIUI)

Das Sextoy-Hacking-Projekt Internet of Dongs hat in Kooperation mit der Sicherheitsfirma PenTestPartners im Rahmen eines Responsible-Disclosure-Prozesses gegen den Hersteller QIUI Sicherheitslücken in dessen Chastity-Devices angemahnt. Demnach übertragen dessen Steuer-Apps für BDSM-Sextoys bisher persönliche Nutzerdaten inklusive der Kennwörter im Klartext. Die API übermittelt die Daten ohne Authentifizierung. Die Android-App verlange außerdem nach 30 verschiedenen Berechtigungen.

Videos by heise

Der chinesische Sextoy-Hersteller QIUI entwickelt und verkauft elektronische Keuschheitsgeräte, die sich über Apps verschließen und öffnen lassen. Dabei handelt es sich um Peniskäfige in verschiedenen Größen der Marke Cellmate, die sich an BDSM-Liebhaber richten und ausschließlich über eine zugehörige App öffnen und verschließen lassen. Zur Nutzung legt man in der App ein Konto mit Daten wie Log-in-Name und Kennwort sowie E-Mail-Adresse oder Telefonnummer an. Die Apps stehen für Android und iOS zur Verfügung.

Ohne App bleibt der Käfig zu

Üblicherweise legt ein Schlüsselmeister oder eine Schlüsselmeisterin dem Partner das Sextoy an und übt mithilfe der zugehörigen App die Kontrolle darüber aus, wann es wieder geöffnet wird. Die Kontrolle darüber lässt sich über das API auch an den devoten Partner übergeben, der das Cellmate-Gerät trägt.

Wie bei anderen App-gesteuerten Sextoys auch, verbinden sich die Cellmate-Käfige über Bluetooth mit dem Smartphone des Schlüsselmeisters oder der Schlüsselmeisterin. Wenn die Bluetooth-Verbindung zwischen Cellmate-Toy und App abreißt oder nicht die nötige Berechtigung vorliegt, bleibt das Toy so lange verschlossen, bis wieder eine Verbindung hergestellt wird.

Persönliche Daten unverschlüsselt zugänglich

In einem Blogeintrag hält Internet of Dongs fest: Der komplette Datenbankinhalt aller Cellmate-Nutzer sei bisher unverschlüsselt über die API zugänglich gewesen. Dazu gehören personenbezogene Daten wie Nutzernamen, Kennwörter im Klartext, E-Mail-Adressen, Telefonnummern, Geschlecht, Kontakte innerhalb der Plattform und selbst GPS-Daten zur Position der Nutzer.

Der Hersteller QIUI reagierte und veröffentlichte im Juni eine aktualisierte Version der API. Die Kennwörter seien allerdings auch in der neuen Version weiterhin auslesbar. QIUI arbeite an einer dritten, verbesserten Version der API, die verbliebene Sicherheitsprobleme lösen soll, allerdings sei selbst die erste Version laut Internet of Dongs immer noch verfügbar.

Die Gefahren, wenn solche Daten in falsche Hände geraten, reichen von Erpressung bis zum simplen Ändern des Kennworts, woraufhin sich das Gerät nicht mehr öffnen lässt. Aus einem Mailwechsel zwischen Internet of Dongs und QIUI geht hervor, dass der Hersteller mit den Sextoy-Hackern zwar im Dialog steht und sich gewillt zeigt, die Probleme zu beheben, aber bedrohlich langsam reagiert. Vor dem Hintergrund, dass der Hersteller ein halbes Jahr brauchte, um erste Sicherheitsmängel abzustellen, kann man von der Nutzung des Geräts nur dringend abraten.

Problematisches Gerätedesign

Ein weiteres Problem liegt in der Stromversorgung der Cellmate-Geräte. Die Batterie im Cellmate soll laut Hersteller acht bis zwölf Monate halten. Wechseln lässt sie sich aber nur an der Innenseite des Geräts. Die Batterien des Typs CR 14200 sind zudem in Europa nicht gängig und schwer zu beschaffen.

In der ersten Version soll außerdem Eindringen von Wasser die Elektronik außer Gefecht gesetzt haben. Auch daraufhin blieben die Geräte verschlossen. Sowohl bei leerer Batterie als auch bei Wassereintritt sowie nicht zuletzt bei Diebstahl und Änderung des Kennworts hilft nur die Feuerwehr mit dem Bolzenschneider. PenTestPartners hat Tipps veröffentlicht, sich aus dem Cellmate zu befreien.

(akr)