Hacking-Wettbewerb: Pwn2Own-Teilnehmer knacken Tesla-Ladestation

Offensichtlich sind Infotainmentsysteme und Ladestationen nicht effektiv abgesichert: Fast jede Attacke auf dem Pwn2Own Automotive 2025 war erfolgreich.

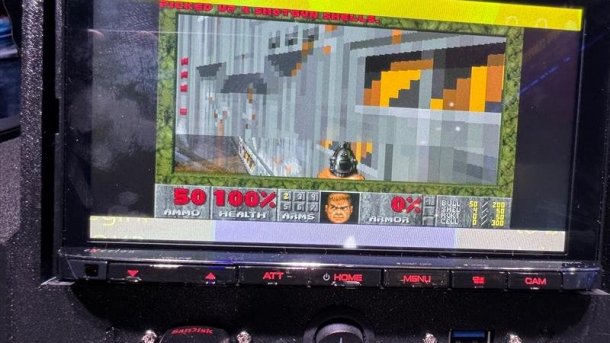

Sicherheitsforscher knacken beim Hacker-Wettbewerb Pwn2Own Automotive 2025 Infotainmentsysteme: Will it run Doom? Ja, aber nur als Video.

(Bild: Zero Day Initiative)

Auf dem Hacking-Wettbewerb Pwn2Own Automotive 2025 in Tokyo haben die Teilnehmer viele Treffer gelandet. Insgesamt wurde ein Preisgeld von knapp mehr als 886.000 US-Dollar ausgezahlt. Bleibt zu hoffen, dass die Autohersteller zeitnah Sicherheitsupdates veröffentlichen.

Schließlich können Attacken auf Infotainmentsysteme weitreichende Folgen haben und im schlimmsten Fall lebensbedrohliche Folgen haben, wenn Angreifer Steuerungssysteme während einer Fahrt manipulieren.

Hacken für mehr Sicherheit

Die Pwn2Own-Wettbewerbe veranstaltet Trends Micros Zero Day Initiative. Je nach Ausrichtung stehen verschiedene Produkte und Geräte im Fokus. Ziel ist es, Sicherheitslücken aufzudecken, sodass Hersteller diese schließen können.

(Bild: Zero Day Initiative)

Dafür bekommen die Teilnehmer Preisgelder. Dabei müssen die Sicherheitsforscher bestimmte Regeln einhalten und unter Zeitdruck arbeiten. So muss es sich etwa um neue, bislang nicht bekannte Schwachstellen handeln.

Unsichere Fahrzeuge

Bei dieser Ausgabe des Wettbewerbs haben sich die Sicherheitsforscher Infotainmentsysteme und Ladegeräte für E-Autos vorgenommen. Die Erfolgsquote war sehr hoch. Das Team PHP Hooligans attackierte etwa den Wall Connector von Tesla erfolgreich.

Videos by heise

Wie die Attacke im Detail vonstattenging, ist bislang nicht bekannt. Aus Sicherheitsgründen werden solche Informationen vorerst zurückgehalten, damit betroffene Hersteller Zeit haben, mit Sicherheitspatches zu reagieren. Diese Attacke brachte dem Team 50.000 US-Dollar ein.

Auch das Team Technical Debt Collectores attackierte diese Ladestation erfolgreich. Doch der dafür ausgenutzt Bug war schon bekannt. Dennoch bekamen sie dafür 12.500 US-Dollar. Das Synacktiv-Team nutze erfolgreich eine Schwachstelle im Infotainmentsystem Kennwood DMX958XR aus. Als Beweis ließen sie ein Video des Spiels "Doom" auf dem Bildschirm des Systems laufen.

Am Ende gewann das Team Sina Kheirkhah den Wettbewerb und strich dafür 222.250 US-Dollar ein.

(des)