KeRanger: Erste Ransomware-Kampagne bedroht Mac OS X

Ein Erpressungs-Trojaner verschlüsselt erstmals auch Daten von Mac-Nutzern. Der Schädling versteckt sich im BitTorrent-Client Transmission. Apple und die Entwickler haben bereits reagiert.

In die Version 2.90 des BitTorrent-Clients Transmission hat sich ein Erpressungs-Trojaner geschlichen, der die Rechner von OS-X-Nutzern infiziert.

(Bild: Screenshot)

Zum ersten Mal hat es ein voll funktionsfähiger Verschlüsselungs-Trojaner auf Apples Betriebssystem OS X abgesehen. Das Sicherheitsunternehmen Palo Alto Networks hat die Malware Ende vergangener Woche in zwei verschiedenen Installern für den OS-X-BitTorrent-Client Transmission entdeckt und KeRanger getauft.

Betroffen ist den Sicherheitsforschern zufolge die Version 2.90. Diese soll vom 4. März ab 20 Uhr bis 5. März um 4 Uhr zum Download angeboten worden sein. OS-X-Nutzer sollten dringend die Version 2.92 einspielen, die den Schädling entfernt. Version 2.91 sei nicht infiziert, entferne aber den Trojaner nicht. Wie sich der verseuchte Installer auf die Webseite des Open-Source-Projektes Transmission geschlichen hat, ist derzeit nicht bekannt.

Im Jahr 2014 hat es zwar schon der Erpressungs-Trojaner FileCoder auf OS-X-Nutzer abgesehen, die Ransomware war aber nicht voll funktionsfähig und damit keine Bedrohung, berichtete Kasperksy. Demnach handelt es sich offensichtlich um die erste Ransomware-Kampagne gegen Mac-Besitzer.

Gültiges Entwicklerzertifikat

Die infizierte Anwendung soll Palo Alto Networks zufolge mit einem von Apple zugelassenen Entwicklerzertifikat versehen gewesen sein. Demzufolge springe der Sicherheitsmechanismus Gatekeeper nicht an. Laut den Sicherheitsforschern bleibt KeRanger zunächst drei Tage ruhig und kontaktiert dann einen Command-and-Control-Server über eine anonymisierte Tor-Verbindung.

Anschließend beginnt die Ransomware Daten zu verschlüssen, warnt Palo Alto Networks. Welche Dateitypen betroffen sind, verschweigen die Kryptologen. Bei der Verschlüsselung kommt den Kriminellen zufolge RSA-2048 zum Einsatz.

Ist die Verschlüsselung beendet, verlangt die Ransomware vom Opfer ein Lösegeld von einem Bitcoin (aktuell rund 370 Euro). Die Ransomware sei noch "unter aktiver" Entwicklung und versuche auch, Time-Machine-Backups zu verschlüsseln, um Nutzern den Zugriff auf das Backup unmöglich zu machen, warnen die Sicherheitsforscher.

Apple und Transmission reagieren

Palo Alto Networks gibt an, am 4. März Informationen zu KeRanger an Apple und das Transmission-Projekt weitergereicht zu haben. Apple versichert, dass das Zertifikat der Ransomware mittlerweile zurückgezogen wurde. So soll eine Installation der infizierten Tansmission-Version nicht mehr möglich sein.

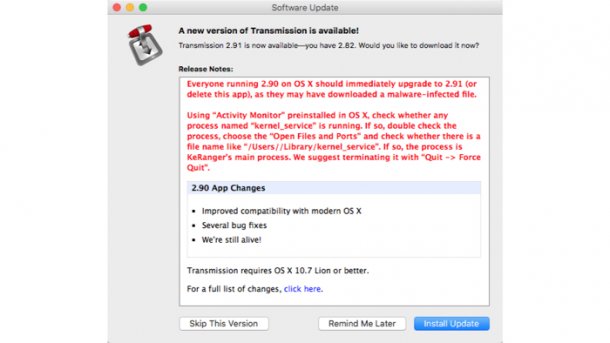

Zudem wurde der OS-X-Dateischutz XProtect mit einer Signatur des Schädlings versehen. Das Transmission-Projekt hat die infizierten Installer von seiner Website genommen und warnt Nutzer über die integrierte Update-Funktion, Transmission 2.90 nicht auszuführen und auf eine höhere Version zu aktualisieren.

Auffinden und entfernen

Weitere Details zum Auffinden von KeRanger auf der Mac-Festplatte sowie Entfernungsmaßnahmen stellt Palo Alto Networks auf einer Webseite zur Verfügung. Die Ransomware baut unter anderem auf einen Hauptprozess namens kernel_service. Findet sich dieser in der Akitivitätsanzeige, sollte man den Prozess umgehend beenden. Zudem sollte man prüfen, ob die Dateien .kernel_pid, .kernel_time und .kernel_complete im Verzeichnis ~/Library vorhanden sind und diese löschen.

Die Ransomware selbst soll in einer Datei stecken, die sich als RTF-Dokument General.rtf tarnt. Diese findet sich in /Applications/Transmission.app/Contents/Resources/ oder /Volumes/Transmission/Transmission.app/Contents/Resources/ und sollte ebenfalls gelöscht werden. (des) /

(bsc)