WannaCry: Angriff mit Ransomware legt weltweit Zehntausende Rechner lahm

In ganz England hat ein Kryptotrojaner am Freitag zahlreiche Krankenhäuser lahmgelegt. Und das ist offenbar nur die Spitze des Eisbergs einer globalen Welle von Infektionen mit Wana Decrypt0r 2.0 oder einfach WannaCry.

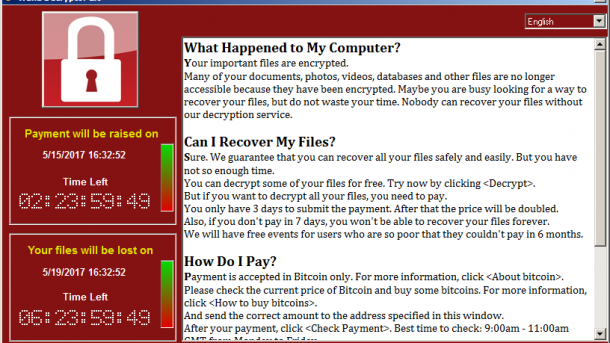

Screenshot der angezeigten Lösegeldforderung

(Bild: Securelist)

In ganz England sind Krankenhäuser offenbar Opfer eines Cyberangriffs, bei dem die Angreifer Computer mit Krypto-Trojanern sperren und nur gegen ein Lösegeld wieder freigeben wollen. Wie der Guardian berichtet, sind Krankenhausverbände im Süden und Norden Englands betroffen. Die IT ist dort entweder wegen des Trojaners nicht mehr benutzbar, oder weil Rechner aus Vorsicht heruntergefahren wurden. Teilweise werden Patienten gebeten, nicht in die Notaufnahmen zu kommen, sondern nur Notrufnummern zu wählen. Der Nationale Gesundheitsdienst hat inzwischen erklärt, dass der Angriff wohl nicht gezielt war, die IT-Abteilung eines Krankenhausverbunds in Liverpool spricht von einem "mutmaßlich nationalen Cyberangriff".

Der Angriff ist nicht der erste in dieser Art auf ein Krankenhaus. Seit dem vermehrten Auftreten von Kryptotrojanern traf es auch immer wieder Krankenhäuser nicht nur in Großbritannien. In seinem Ausmaß scheint diese Attacke aber eine neue Stufe zu erreichen, waren doch bislang lediglich einzelne Häuser oder Verbünde betroffen, nicht aber mehrere verteilt über ein ganzes Land. Da derzeit Berichte über die IT-Angriffe vor allem unzusammenhängend über soziale Medien verbreitet werden, ist es möglich, dass noch mehr Krankenhäuser betroffen sind. Auf Bildschirmfotos ist derweil die Bitcoin-Adresse zu erkennen, an die die Opfer Kryptogeld im Wert von 300 US-Dollar senden sollen, um die Kontrolle über ihre Systeme wiederzuerlangen. Ob die Angreifer dieses Versprechen halten, ist unklar.

Warnung auch in Spanien

Unterdessen gibt es auch in Spanien Warnungen vor einer großangelegten Attacke mit Erpressungstrojanern. Reuters zufolge war der Telekommunikationskonzern Telefonica von dem Angriff betroffen, andere Unternehmen wie Iberdrola und Gas Natural hätten Gegenmaßnahmen getroffen. Die für die Cyberabwehr zuständige Behörde warnt bereits vor einem Angriff mittels einer Ransomware namens "WannaCry", die gegen verschiedene Windows-Versionen funktioniert. Über eine im Februar öffentlich gewordene kritische Lücke verbreitet er sich dann auf Computer im selben Netzwerk. Deswegen rät sie dringend dazu, den Patch MS17-010 von Mitte März zu installieren.

[UPDATE, 13.05.2017, 06:45]

Die Ransomware hat offenbar nicht nur Rechner in Spanien und England befallen, sondern weltweit Zehntausende Computer von Unternehmen, Behörden und Verbrauchern blockiert. Es sei eindeutig eine weltweite Attacke mit Meldungen über befallene Computer aus diversen europäischen Ländern, Russland und auch Asien, sagte Helge Husemann von der IT-Sicherheitsfirma Malwarebytes der dpa.

Der russische Antiviren-Spezialist Kaspersky Lab zählte mehr als 45 000 Angriffe in 74 Ländern, mit einem Schwerpunkt auf Russland. Die Antiviren-Firma Avast wiederum will bereits 75.000 Fälle in 99 Ländern gezählt haben, schwerpunktmäßig in Russland, der Ukraine und Taiwan. Berichten zufolge war unter anderem das russische Innenministerium betroffen mit 1000 befallenen Rechnern.

Das BSI sprach von einer sich rasch verbreiteten Ransomware und riet ebenfalls dringlich zur Installation des März-Patches MS17-010 von Microsoft. In welchem Ausmaß der Erpressungstrojaner seinen Weg nach Deutschland gefunden hat, ist noch nicht klar: Nutzer auf Twitter berichteten zumindest schon in der Nacht des Freitags von Anzeigetafeln der Deutschen Bahn, die ebenfalls den charakteristischen Screen der Ransomware zeigten. Die Bahn bestätigte inzwischen in den frühen Morgenstunden des Samstags, dass ihre Fahrgastinformationssysteme in den Bahnhöfen infiziert sind. Der Bahnverkehr sei aber nicht betroffen und laufe ohne Einschränkung.

Die Bahn arbeite mit Hochdruck daran, die Störungen zu beheben, jedoch sei noch bis in den Nachmittag mit Problemen bei den Anzeigetafeln zu rechnen. An Bahnhöfen mit höherem Reisendenaufkommen sollen zusätzliche Mitarbeiter eingesetzt werden, um Fahrgäste zu informieren.

Verschiedene Opfer

In den USA erwischte es den Lieferdienst FedEx, der sich bei seinen Kunden für Ausfälle durch den Angriff entschuldigte. Der Telekom-Konzern Portugal Telecom (PT) riet den Mitarbeitern, alle Windows-Rechner herunterzufahren. Die PT-Homepage war am Abend nicht abrufbar. Man sei von Hackern attackiert worden, die Lösegeld gefordert hätten, bestätigte ein Firmensprecher. Zahlreiche Kunden der Bank Millennium BCP hatten am Freitag lange keinen Zugriff auf ihre Online-Konten. Das Geldhaus teilte mit, man sei nicht attackiert worden, habe aber vor dem Hintergrund der Cyberattacke vorbeugende technische Vorkehrungen ergriffen. Die Situation sei inzwischen wieder normal.

"Alle, die mit kritischen Infrastrukturen zu tun haben, sollten dringen prüfen, ob ihre Systeme auf dem aktuellen Stand sind", betonte Husemann von Malwarebytes. Microsoft fügte am Freitag Erkennung und Schutz gegen die neue Variante der Erpressungssoftware hinzu.

Die Schuld der NSA?

Während sich der Angriff ausweitet, diskutieren Experten bereits darüber, wer dafür verantwortlich ist und welche Gegenmaßnahmen nötig sind. So wies der NSA-Whistleblower Edward Snowden auf Twitter darauf hin, dass die NSA schon lange über die Lücke Bescheid wusste, die aber nicht an Microsoft gemeldet hatte, so dass kein Patch entwickelt wurde. Die Journalistin Zeynep Tufekci widerspricht dem und erinnert daran, dass es ja inzwischen einen Patch gibt und trotzdem so viele Rechner weiterhin angreifbar seien. Das Patchen sei kaputt.

Update 13.05.2017, 12:15:

Auf die drei im Code gefundenen Bitcoin-Adressen haben bislang lediglich 56 Personen eine Summe von 17.094 Euro eingezahlt. Erwartungsgemäß dauert es aber bis zu 48 Stunden, bis etwaige Zahlungen sich auf den Kontoständen bemerkbar machen.

Drei Sofortmaßnahmen

Microsoft empfiehlt das Aufspielen des Software-Patches vom 14. März 2017 (MS17-010). In einem knappen Tweet rät @HackerFantastic lakonisch das gleiche, außerdem Computer mit Windows NT4, 2000, XP-2003 aus der Schusslinie zu nehmen und die Firewall-Ports 445/139 und 3389 zu schließen.