Apple bestätigt neuen Schutz gegen iPhone-Cracking durch Behörden

iOS 12 deaktiviert nach einer bestimmten Zeit den USB-Anschluss, damit GrayShift, Cellebrite und andere Tools den PIN-Code nicht knacken können.

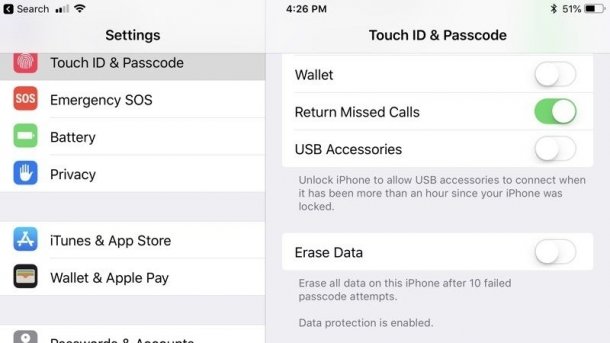

Ohne Code-Eingabe wird der USB-Zugang in iOS 12 nach einer Stunde gesperrt.

(Bild: Screenshot via MacRumors)

Apple will es Polizeibehörden, Geheimdiensten und anderen Angreifern in iOS 12 erschweren, Entsperrwerkzeuge bei iPhone und iPad einzusetzen, mit denen sich der PIN-Code der Geräte knacken lässt. Entsprechende Maßnahmen bestätigte der Konzern gegenüber US-Medien. Es gehe bei dem Vorgehen darum, "alle Kunden" zu schützen, besonders in Ländern, in denen Geräte von Nutzern problemlos durch Polizeibehörden oder Kriminellen "mit erheblichen Ressourcen" eingezogen werden könnten. Zudem will der Konzern verhindern, dass sich solche Angriffsformen weiter verbreiten.

Nach einer Stunde macht der USB-Port dicht

Im Frühjahr war bekanntgeworden, dass es ein vergleichsweise günstiges Werkzeug eines US-Herstellers namens Grayshift gibt, mit dem sich iPhones innerhalb weniger Stunden "cracken" lassen. Dabei wird eine Hardware-Box per Lightning-Kabel mit dem iOS-Gerät verbunden und probiert dann per Brute-Force-Angriff alle möglichen PIN-Code-Kombinationen durch. Eigentlich unterbindet iOS solche Hacks durch eine Zeitsperre, die den Prozess nach einer bestimmten Anzahl an Fehleingaben stark ausbremst; allerdings scheint es von Apple ungepatchte Sicherheitslücken zu geben, die diese umgehbar machen. Zuvor soll auch schon das israelische Unternehmen Cellebrite einen Weg in gesperrte iPhones hinein gefunden haben. Weder Cellebrite noch Grayshift verraten die von ihnen verwendeten Exploits an Apple.

Die nun geplante Maßnahme in iOS 12, die auch schon in der Betaversion, die Entwicklern vorliegt, entdeckt wurde, arbeitet recht radikal: Sie sorgt für ein automatisches komplettes Abdrehen der USB-Anbindung nach außen. So finden die Entsperr-Tools keinen Anschluss mehr. Geplant ist, dass sich das iOS-Gerät nach einer Stunde ohne Entsperrung per USB nur noch aufladen lässt, die Datenleitungen aber nicht mehr arbeiten. Erst wenn der Nutzer das Gerät entsperrt, funktioniert die USB-Verbindung wieder. Die Funktion ist im Bereich Sicherheit in den Systemeinstellungen abschaltbar.

"Wollen Polizei den Job nicht erschweren"

Dem iPhone-Produzenten geht es mit der Maßnahme laut eigenen Angaben darum, dass auch "Spione und Menschen ohne Skrupel" solche Techniken einsetzen. "Wir verstärken die Sicherheitsmaßnahmen in jedem Apple-Produkt regelmäßig, um gegen Angriffe von Hackern, Identitätsdiebstahl und das Absaugen persönlicher Daten vorzugehen", so Apple in einem Statement. Man habe "großen Respekt" vor den Polizeibehörden und man gestalte seine Sicherheitsverbesserungen auch nicht mit dem Ziel, diesen ihren Job zu erschweren.

GrayKey, das Entsperrgerät von Grayshift, erfreut sich unterdessen großer Beliebtheit. So gab die Polizei von Indiana gegenüber der New York Times an, man habe bereits 96 iPhones in verschiedenen Fällen entsperrt und dabei jedes Mal einen Gerichtsbeschluss gehabt. Das GrayKey-Gerät war von der Truppe im März zum Preis von 15.000 US-Dollar erworben worden. Ein Sicherheitsforscher betonte gegenüber dem Blatt, GrayKey & Co. nutzten eine sehr große Sicherheitslücke in den Apple-Telefonen. Geräte wie das von Grayshift könnten "problemlos raus in unsere Welt leaken".

Mehr zum Thema iPhone-Entsperrwerkzeuge lesen Sie auch im aktuellen Heft 3/2018 von Mac & i:

(bsc)