Mac-Ransomware stümpert in Swift

Derzeit kursiert ein Datenschädling, der Teile der Mac-Festplatte unwiederbringlich zu verschlüsseln scheint. Die Malware enthält mehrere Bugs.

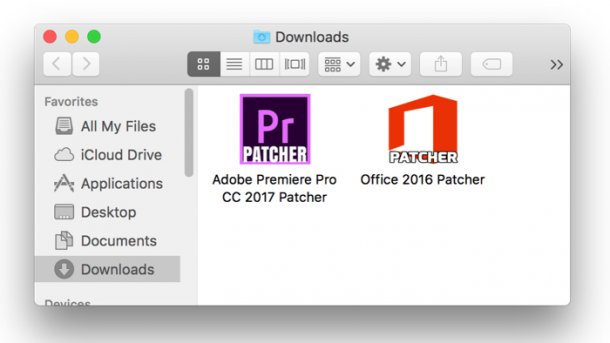

Die Malware Patcher verspricht, Adobe- und Microsoft-Programme zu knacken.

(Bild: Eset)

Die Erpressungs-Trojaner-Welle scheint den Mac zu erreichen. Das IT-Sicherheitsunternehmen Eset hat zwei Varianten einer neuen auf den Mac abgestimmten Ransomware entdeckt. Die "Patcher" genannte Software kursiert derzeit auf Bittorrent und gibt sich als illegales Werkzeug aus, mit dem sich Microsofts Office-365-Programme beziehungsweise Adobes Creative-Cloud-Apps knacken lassen sollen. Die Anwendungen sind laut Eset in Apples neuer Programmiersprache Swift geschrieben und betrügen ihre Opfer gleich mehrfach.

Softwareknacker verschlüsselt Festplatte

Statt Office 365 oder Creative Cloud freizuschalten, beginnt Patcher nach dem Entpacken und Starten demnach damit, die dem Nutzer gehörenden Dateien der Mac-Festplatte in Form von Archiven zu verschlüsseln – mit Hilfe eines aus 25 Stellen bestehenden Schlüssels, der zufällig generiert wird. Bestehende Dateien werden offenbar gelöscht. Eine "Readme"-Datei, die Patcher in verschiedene Benutzerverzeichnisse schreibt, enthält die Erpresserbotschaft.

Innerhalb der ersten 24 Stunden sollen Nutzer 0,25 Bitcoin blechen, wer die Dateien innerhalb von zehn Minuten wieder haben möchte, müsse 0,45 Bitcoin zahlen. Allerdings passiert laut Eset nach dieser Zahlung nichts. Patcher enthalte nicht einmal einen Kommunikationsroutinen als Rückkanal zu den Erpressern. Das heißt die zufälligen Schlüssel der Opfer kommen gar nicht bei den Erpressern an. Selbst wenn sie wollten, "sie können den Opfern die Entschlüsselung der Dateien gar nicht ermöglichen", erklären Esets Spezialisten. Wer zahlt, wirft sein Geld also zum Fenster raus. Die Konkurrenz aus dem Windows-Lager agiert da weitaus professioneller.

Ransomware schlecht geschrieben

Patcher sei zudem "schlecht geschrieben". So enthält das Fenster einen transparenten Hintergrund, der viele Nutzer verwirren dürfte und einmal geschlossene Fenster lassen sich nicht mehr öffnen. Der enthaltene Code, der per Festplattendienstprogramm versucht, den nach Löschen der Nutzerdateien vorhandenen freien Speicher zu überschreiben, funktioniert laut Eset nicht, weil ein falscher Pfad verwendet wird. Zudem sollen die Empfängerdaten des Erpressers, also E-Mail und Bitcoin-Wallet, hart gecodet sein – entsprechend können sie die Malware-Autoren nicht nachträglich ändern.

Die Ransomware umgehen kann man, indem man problematische Apps vermeidet – es blieb zunächst unklar, ob die Software mit einem Apple-Entwicklerzertifikat versehen ist, das die Ausführung per Doppelklick überhaupt direkt erlauben würde. Eine Passworteingabe scheint hingegen nicht notwendig, weil nur Nutzerdateien gelöscht und verschlüsselt werden.

Weitere Tipps und Hinweise zum Schutz vor Ransomware auf dem Mac hat Mac & i hier zusammengetragen:

[Update 02.03.17 10:19 Uhr:] Patcher wird von einigen Antivirenunternehmen auch unter dem Namen FindZip geführt. Apple hat den Schädling mittlerweile in seine Signaturdatenbank XProtect aufgenommen und nutzt dort ebenfalls diese Bezeichnung. (bsc)